cpu-logind in /var/tmp ist XMRig: Wie ein MonitorVPS-Alarm einen Cryptominer entdeckt hat

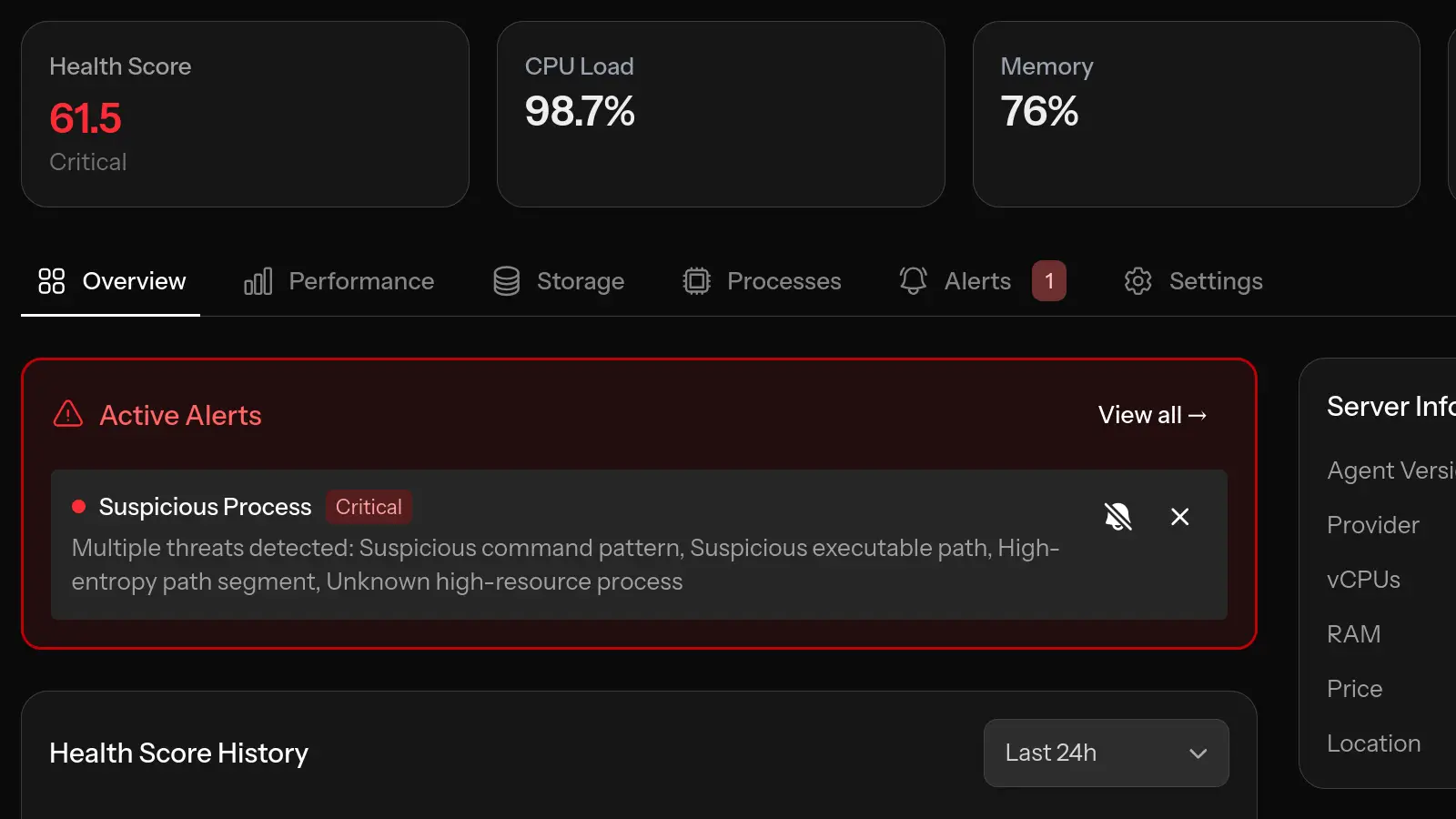

Wenn Sie einen Prozess namens cpu-logind aus /var/tmp mit der Kommandozeile "/var/tmp/cpu-logind -c config.json" gefunden haben, handelt es sich um einen XMRig-Monero-Cryptominer. So hat die MonitorVPS-Erkennung verdächtiger Pfade und Ressourcen-Anomalien ihn auf dem Server eines Kunden aufgespürt.

Ein Prozess namens cpu-logind, der aus /var/tmp/cpu-logind mit der Kommandozeile /var/tmp/cpu-logind -c config.json läuft, ist ein XMRig-Monero-Cryptominer und keine legitime systemd-Komponente. Ein MonitorVPS-Kunde hat kürzlich einen solchen Prozess auf server01 (Hetzner, Falkenstein, Deutschland) entdeckt, dank zwei automatisierten E-Mails, die nur Augenblicke nacheinander eingingen: eine kritische Verdächtiger-Pfad-Anomalie und eine Ressourcen-Anomalie auf Warnstufe.

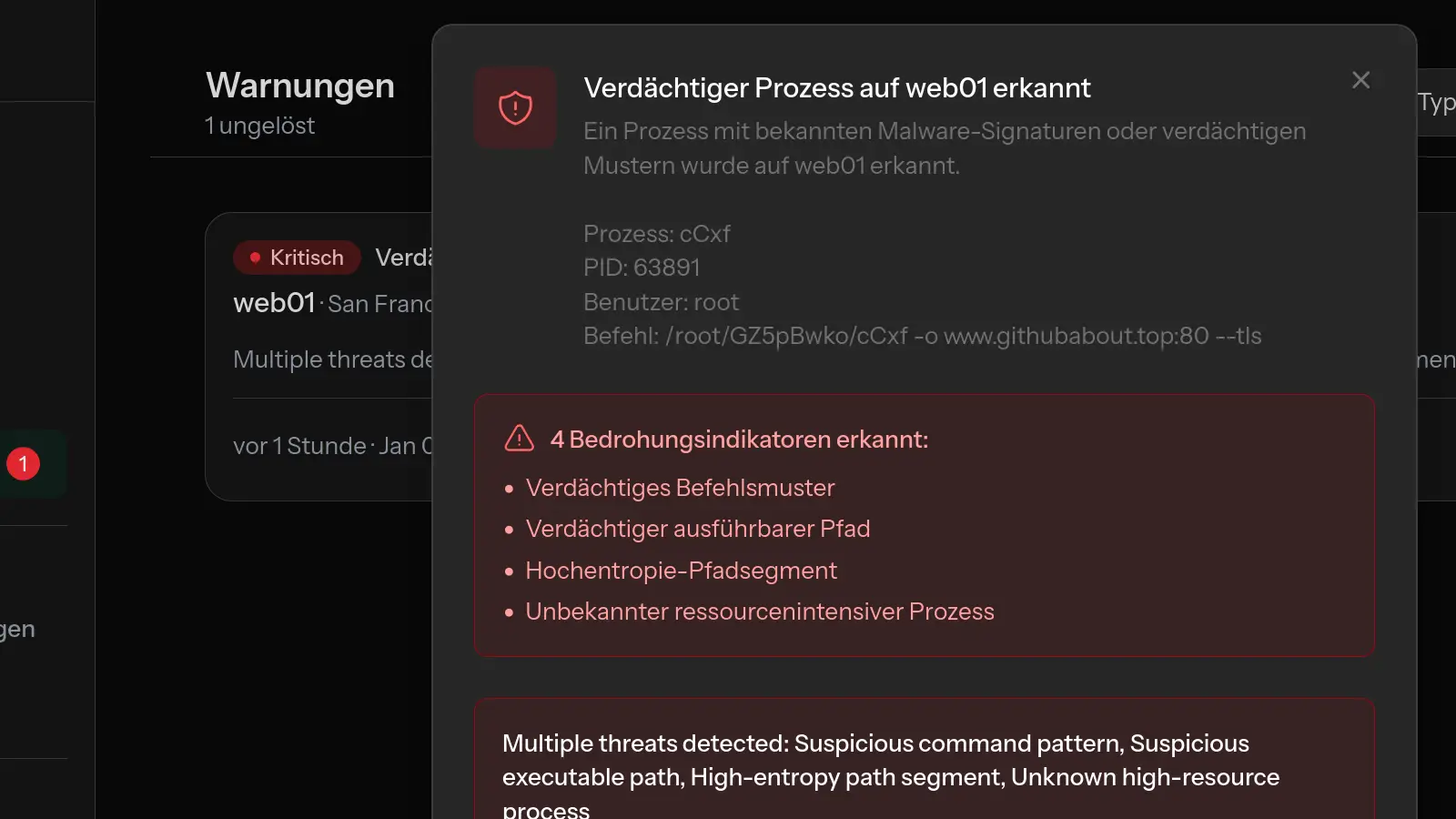

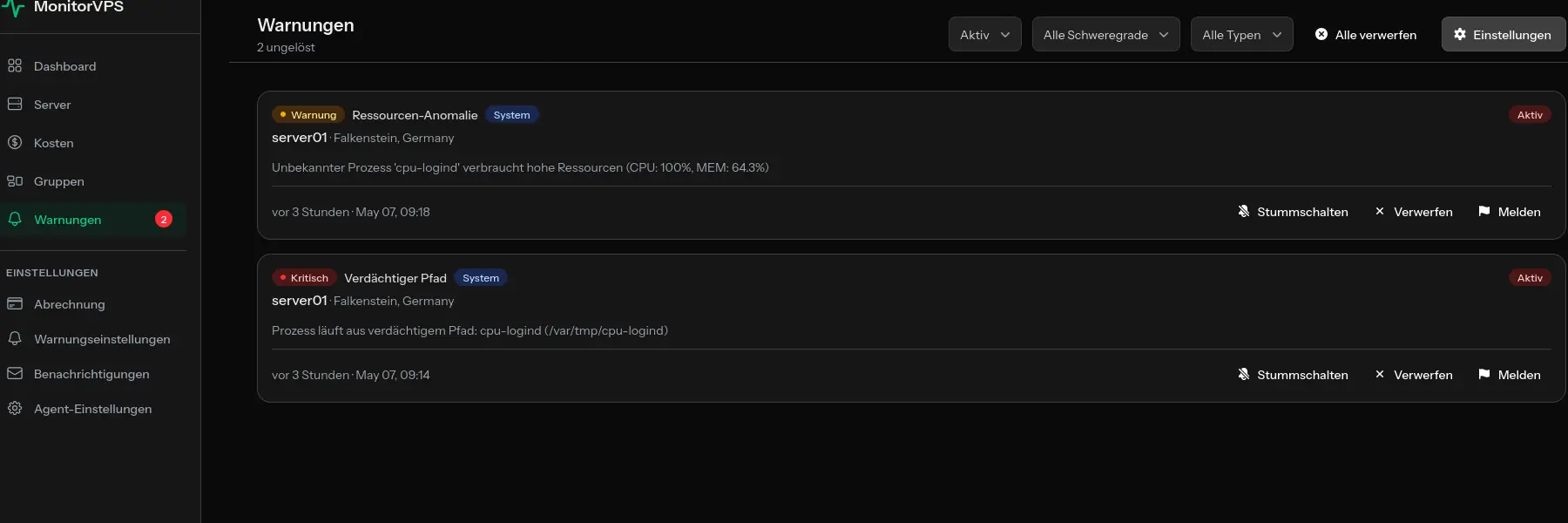

Alarm 1: Verdächtiger Pfad (Kritisch)

Die erste E-Mail kam um 09:14 UTC. Die Standardregel suspicious_path von MonitorVPS hatte einen Prozess entdeckt, der aus /var/tmp lief, einem Ort, an dem kein legitimer Linux-Daemon jemals leben sollte.

Serveralarm

- Server

server01- Anbieter

- Hetzner

- Standort

- Falkenstein, Deutschland

- Alarmtyp

- Verdächtiger Pfad

- Schweregrad

- Kritisch

- Nachricht

- Prozess läuft aus verdächtigem Pfad:

cpu-logind(/var/tmp/cpu-logind) - Zeit

- 2026-05-07 09:14:32 UTC

Die Standardregel für verdächtige Pfade umfasst /tmp, /var/tmp, /dev/shm und Benutzer-Home-Verzeichnisse. Echte Dienste leben in /usr/bin, /usr/sbin, /usr/local/bin oder unter systemd-Unit-Pfaden. Alles, was aus einem weltbeschreibbaren temporären Verzeichnis gestartet wird, wird standardmäßig als kritisch behandelt.

Alarm 2: Ressourcen-Anomalie (Warnung)

Vier Minuten später, um 09:18 UTC, hat derselbe unbekannte Prozess die Ressourcen-Anomalie-Regel von MonitorVPS ausgelöst, indem er einen CPU-Kern bei 100 % festklemmte. CPU-Miner sind leichte Ziele für die Überwachung, weil anhaltende Kernsättigung genau das ist, was sie tun.

Serveralarm

- Server

server01- Anbieter

- Hetzner

- Standort

- Falkenstein, Deutschland

- Alarmtyp

- Ressourcen-Anomalie

- Schweregrad

- Warnung

- Nachricht

- Unbekannter Prozess '

cpu-logind' verbraucht hohe Ressourcen (CPU: 100 %, MEM: 64,3 %) - Zeit

- 2026-05-07 09:18:47 UTC

Prozessdetails

- Prozess

cpu-logind- Benutzer

root- PID

1234- CPU-Auslastung

- 100,0 %

- Speichernutzung

- 64,3 %

- Befehl

/var/tmp/cpu-logind -c config.json

Bestätigung, dass es XMRig ist

Der Kunde leitete die Alarme an den MonitorVPS-Support weiter, und wir bestätigten, dass die Binärdatei XMRig war. Der Fingerabdruck ist eindeutig:

- Das Flag

-c config.jsonist die XMRig-Standardmethode, den Miner auf eine JSON-Konfigurationsdatei zu verweisen, die Pool-URL, Wallet-Adresse und Worker-Name enthält. - Der Name

cpu-logindist ein bewusster Köder. Er imitiert den echtensystemd-logind-Daemon, um inpsodertopharmlos zu wirken. In keiner Linux-Distribution gibt es einecpu-logind-Binärdatei, und kein legitimes Paket wird unter diesem Namen ausgeliefert. - Zusammen sind der Pfad (

/var/tmp), der Binärname und der Aufruf-c config.jsonein Fingerabdruck von XMRig, das mit einer vom Angreifer gelieferten Mining-Konfiguration läuft.

Warum MonitorVPS ihn entdeckt hat

- Die Standardregel

suspicious_pathdeckt/tmp,/var/tmp,/dev/shmund Benutzer-Home-Verzeichnisse ab. Orte, von denen kein legitimer Daemon laufen sollte. - Die Standard-Ressourcen-Anomalie-Regel löst aus, wenn ein unbekannter Prozess anhaltend hohe CPU verwendet.

- Beide Alarme kamen per E-Mail innerhalb weniger Minuten nach dem Start des Miners an, lange bevor er etwas Sinnvolles minen konnte.

Wenn Sie cpu-logind auf Ihrem Server gefunden haben

Wenn Ihre Suche nach /var/tmp/cpu-logind -c config.json Sie hierher geführt hat, dann sehen Sie eine bestätigte XMRig-Kompromittierung. Behandeln Sie den Host als kompromittiert: Isolieren Sie ihn vom Netzwerk, sichern Sie bei Bedarf forensische Daten, und bauen Sie ihn von einem bekannten sauberen Zustand aus neu auf. Der Kunde in diesem Fall macht genau das, er stellt einen frischen Server bereit, während er untersucht, wie der Angreifer ursprünglich eingedrungen ist.

Häufig gestellte Fragen

Ist cpu-logind ein Virus?

Ja. Eine Binärdatei namens cpu-logind, die aus /var/tmp läuft, ist der XMRig-Monero-Cryptominer, getarnt als systemd-Komponente. In keiner Linux-Distribution gibt es eine legitime cpu-logind-Binärdatei.

Was ist /var/tmp/cpu-logind -c config.json?

Es ist der Standard-XMRig-Aufruf. /var/tmp/cpu-logind ist die umbenannte XMRig-Binärdatei, und -c config.json verweist auf eine JSON-Datei, die die Mining-Pool-URL, die Wallet-Adresse und den Worker-Namen des Angreifers enthält.

Wie ist cpu-logind auf meinen Server gekommen?

Die meisten cpu-logind-Infektionen kommen über eine Remote-Code-Execution-Schwachstelle, schwache SSH-Anmeldedaten oder eine offene Admin-Oberfläche herein. Der Miner ist nur die Nutzlast. Die Identifizierung des Eintrittsvektors erfordert eine Überprüfung von Protokollen, kürzlich geänderten Binärdateien und des Authentifizierungsverlaufs.

Warum läuft cpu-logind als root?

Die anfängliche Kompromittierung gab dem Angreifer Code-Ausführung auf Root-Ebene. Als root zu laufen ermöglicht es dem Miner, in cron-Jobs oder systemd-Units, die nur root bearbeiten kann, persistent zu bleiben, und 100 % der verfügbaren CPU zu nutzen anstatt durch Benutzerlimits begrenzt zu werden.

Kann ich /var/tmp/cpu-logind einfach löschen, um das Problem zu beheben?

Nein. Den Prozess zu beenden und die Binärdatei zu löschen stoppt das unmittelbare Mining, behebt aber nicht den Angreiferzugriff, der die Installation überhaupt ermöglicht hat. Behandeln Sie den Host als kompromittiert, isolieren Sie ihn vom Netzwerk, und bauen Sie ihn von einem bekannten sauberen Zustand aus neu auf.