So erkennen Sie Malware auf Linux-Servern

Lernen Sie, Sicherheitsbedrohungen auf Ihren Linux-Servern durch Überwachung, Befehlszeilentools und Sicherheitsscans zu identifizieren und darauf zu reagieren.

Die Erkennung von Malware auf Linux-Servern umfasst die Überwachung auf ungewöhnliche Verhaltensmuster, die Überprüfung laufender Prozesse, die Analyse von Ressourcennutzungsanomalien und die Verwendung spezialisierter Sicherheitstools. Obwohl Linux im Allgemeinen sicherer ist als andere Betriebssysteme, ist es nicht immun gegen Malware, insbesondere auf internetfähigen Servern.

Signs Your Linux Server May Be Infected

Bevor wir in die Erkennungsmethoden eintauchen, ist es wichtig, die häufigen Anzeichen eines kompromittierten Servers zu erkennen:

- Unerklärlich hohe CPU-Auslastung – Besonders wenn sie zu ungewöhnlichen Zeiten oder von unbekannten Prozessen auftritt

- Ungewöhnlicher Netzwerkverkehr – Unerwartete ausgehende Verbindungen oder Datenübertragungen

- Seltsame laufende Prozesse – Unbekannte Prozessnamen oder Prozesse, die von unerwarteten Orten ausgeführt werden

- Modifizierte Systemdateien – Änderungen an Binärdateien, Konfigurationsdateien oder Cron-Jobs, die Sie nicht vorgenommen haben

- Neue Benutzerkonten – Unbefugte Benutzerkonten oder Rechteerweiterungen

- Langsame Leistung – Allgemeine Verschlechterung der Server-Reaktionsfähigkeit

Using Server Monitoring to Detect Threats

Kontinuierliche Serverüberwachung ist eine der effektivsten Methoden zur frühzeitigen Erkennung von Malware. So hilft die Überwachung:

CPU-Anomalieerkennung

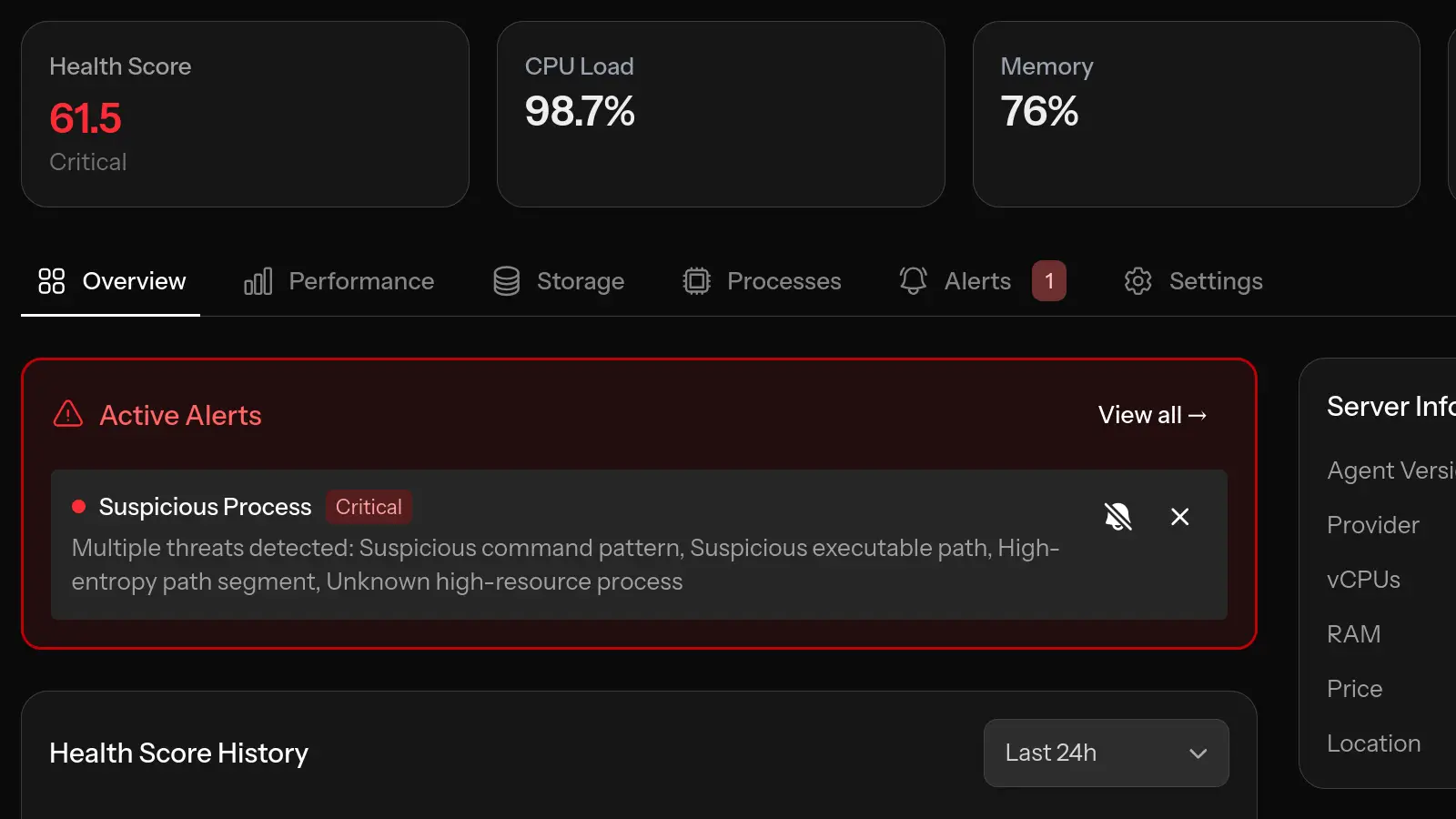

Kryptomining-Malware ist eine der häufigsten Bedrohungen für Linux-Server. Sie kapert die Rechenleistung Ihres Servers, um Kryptowährung zu schürfen. Dies manifestiert sich typischerweise als:

- Anhaltend hohe CPU-Auslastung (oft 70-100%)

- CPU-Spitzen außerhalb der Geschäftszeiten, wenn die legitime Nutzung niedrig sein sollte

- Ungewöhnliche Muster im Vergleich zur normalen Baseline Ihres Servers

Überwachungstools mit Anomalieerkennung können diese Muster automatisch identifizieren und Sie zur Untersuchung alarmieren.

Prozessüberwachung

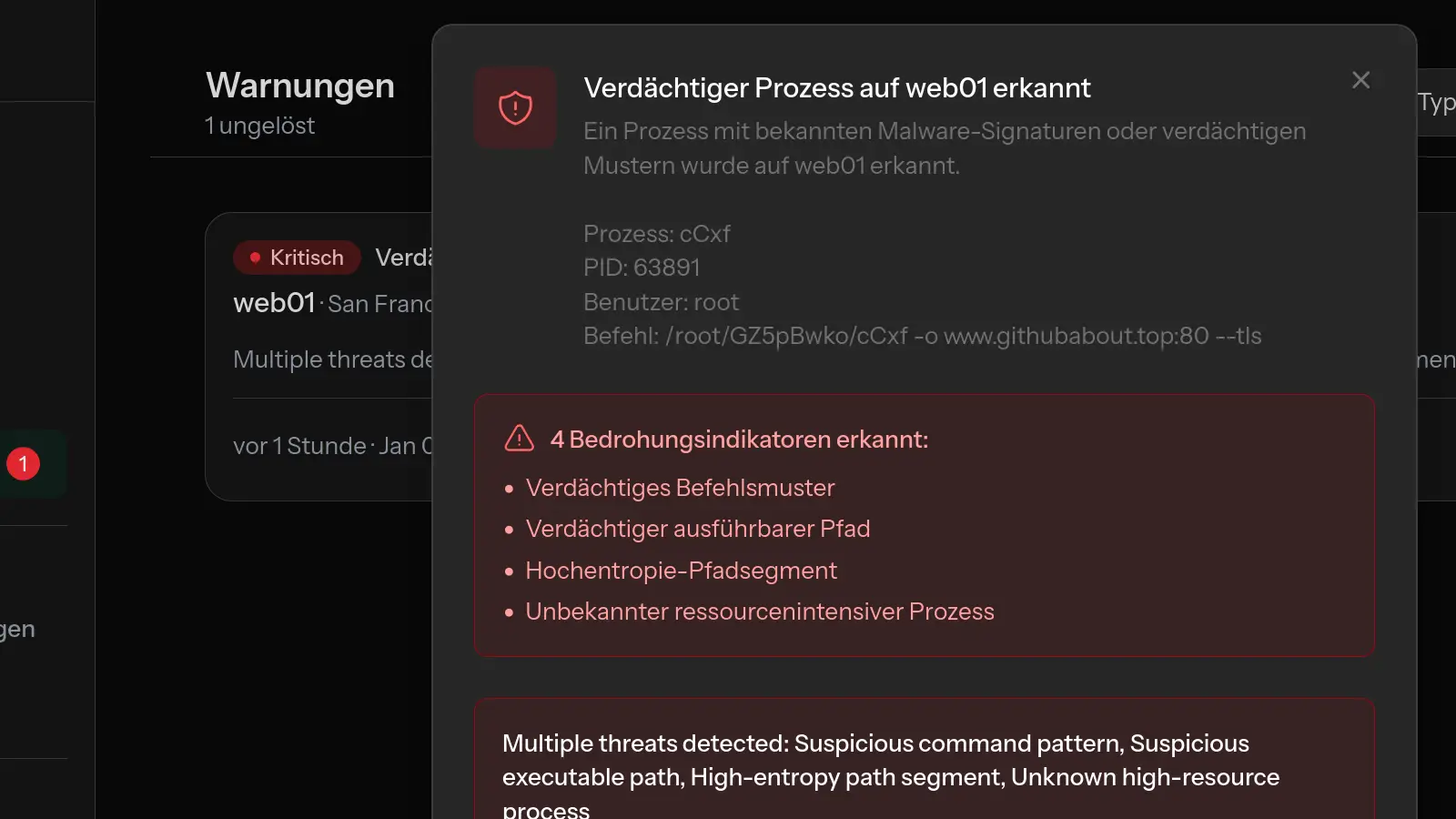

Malware läuft oft als Prozesse mit verdächtigen Eigenschaften:

- Zufällig aussehende Prozessnamen oder Namen, die Systemprozesse imitieren

- Prozesse, die aus /tmp, /var/tmp oder Benutzer-Home-Verzeichnissen ausgeführt werden

- Prozesse, die unverhältnismäßig viele Ressourcen für ihre scheinbare Funktion verbrauchen

- Prozesse, die als Root laufen, aber keine Root-Privilegien benötigen sollten

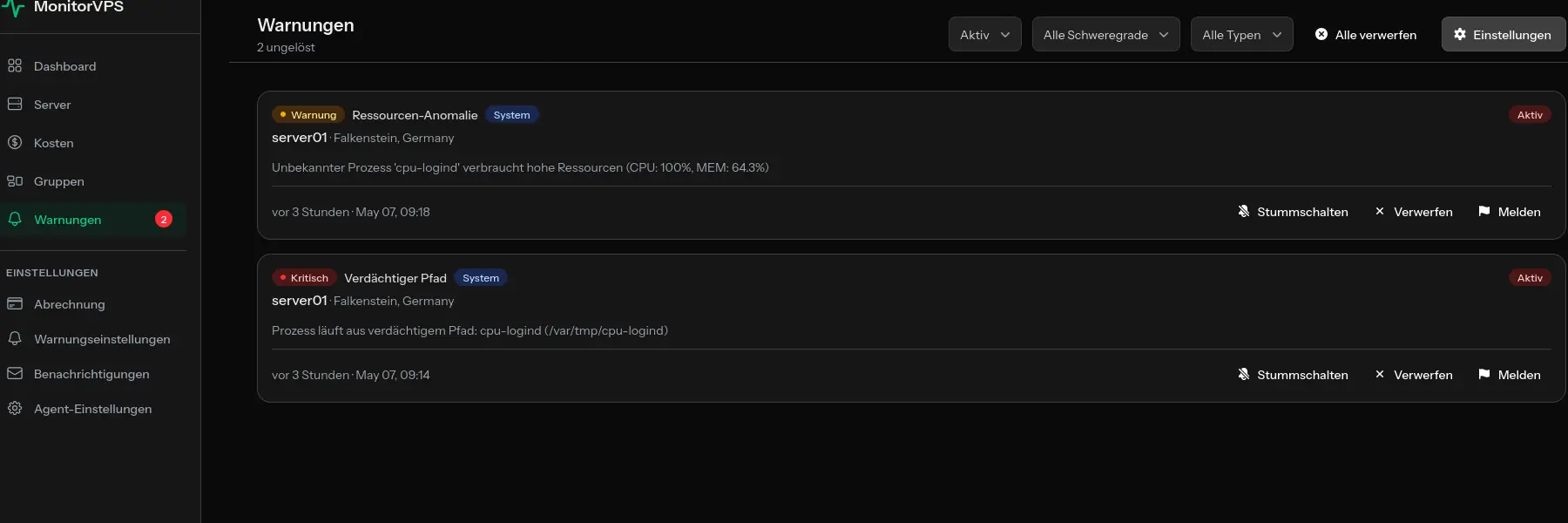

Ein aktuelles Praxisbeispiel: So hat MonitorVPS einen cpu-logind-XMRig-Miner aus /var/tmp auf dem Server eines Kunden aufgespürt, mit der Kommandozeile /var/tmp/cpu-logind -c config.json.

Regelmäßige Prozessüberwachung gibt Ihnen Einblick, was tatsächlich auf Ihrem Server läuft, und macht es einfacher, Eindringlinge zu erkennen.

Speichernutzungsmuster

Einige Malware zeigt charakteristische Speichermuster:

- Allmähliche Speichererhöhungen, die nicht mit normalem Datenverkehr korrelieren

- Speichernutzung, die nicht abnimmt, wenn sie sollte

- Ungewöhnliche Speicherzuweisungsmuster

Command-Line Tools for Malware Detection

Neben der Überwachung helfen diese Tools bei der Untersuchung potenzieller Infektionen:

Laufende Prozesse überprüfen

ps aux | grep -v "^root\|^www-data\|^mysql" | awk '{print $1, $2, $11}'Dies zeigt Prozesse, die unter unerwarteten Benutzern laufen. Überprüfen Sie alle unbekannten Einträge.

Netzwerkverbindungen überprüfen

netstat -tulpn | grep LISTEN

ss -tulpn | grep ESTABLISHEDAchten Sie auf Verbindungen zu unbekannten IP-Adressen oder Prozesse, die auf unerwarteten Ports lauschen.

Auf modifizierte Binärdateien prüfen

debsums -s # Auf Debian/Ubuntu

rpm -Va # Auf RHEL/CentOSDiese Befehle überprüfen die Integrität von Systemdateien anhand der Paketmanager-Aufzeichnungen.

Cron-Jobs überprüfen

cat /etc/crontab

ls -la /etc/cron.*

cat /var/spool/cron/crontabs/*Malware installiert oft Persistenz durch Cron-Jobs. Überprüfen Sie alle geplanten Aufgaben auf verdächtige Einträge.

Specialized Security Scanning Tools

Mehrere Tools sind speziell für die Linux-Malware-Erkennung konzipiert:

ClamAV

Ein Open-Source-Antivirus, der Dateien und Prozesse scannen kann:

sudo apt install clamav clamav-daemon

sudo freshclam # Signaturen aktualisieren

sudo clamscan -r / # Vollständiger Systemscanrkhunter (Rootkit Hunter)

Scannt nach Rootkits, Backdoors und lokalen Exploits:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --checkchkrootkit

Ein weiteres Rootkit-Erkennungstool:

sudo apt install chkrootkit

sudo chkrootkitPrevention Best Practices

Der beste Ansatz gegen Malware ist Prävention:

- Systeme aktuell halten – Sicherheitspatches zeitnah anwenden

- Starke Authentifizierung verwenden – SSH-Schlüssel statt Passwörter, Root-Login deaktivieren

- Angriffsfläche minimieren – Nur notwendige Dienste ausführen

- Firewalls konfigurieren – Unnötigen ein- und ausgehenden Datenverkehr blockieren

- Kontinuierlich überwachen – Tools wie MonitorVPS verwenden, um Anomalien frühzeitig zu erkennen

- Regelmäßige Backups – Schnelle Wiederherstellung ermöglichen, falls eine Kompromittierung auftritt

- Prinzip der geringsten Privilegien – Benutzer- und Prozessberechtigungen einschränken

What to Do If You Find Malware

Wenn Sie Malware auf Ihrem Server entdecken:

- Nicht in Panik geraten – Systematische Schritte zur Eindämmung und Behebung unternehmen

- Bei Bedarf isolieren – Erwägen Sie, vom Netzwerk zu trennen, wenn sich aktiv ausbreitend

- Alles dokumentieren – Notieren Sie, was Sie finden, für spätere Analyse

- Eintrittspunkt identifizieren – Verstehen, wie die Kompromittierung aufgetreten ist

- Neuaufbau in Betracht ziehen – Bei schweren Infektionen ist eine Neuinstallation oft am sichersten

- Von sauberem Backup wiederherstellen – Falls verfügbar und als sauber verifiziert

- Aktualisieren und härten – Die Schwachstelle beheben, die die Infektion ermöglicht hat

Conclusion

Malware auf Linux-Servern ist eine echte Bedrohung, aber mit der richtigen Überwachung und Erkennungspraktiken können Sie Infektionen schnell erkennen und beheben. Der Schlüssel ist Sichtbarkeit – zu wissen, was für Ihren Server normal ist, macht es viel einfacher zu erkennen, wenn etwas nicht stimmt.

Kontinuierliche Überwachungstools wie MonitorVPS bieten diese Sichtbarkeit durch Prozessüberwachung, Anomalieerkennung und Echtzeit-Warnungen. Kombiniert mit regelmäßigen Sicherheitsscans und guten Präventionspraktiken können Sie sichere und vertrauenswürdige Linux-Infrastruktur aufrechterhalten.