Cómo detectar malware en servidores Linux

Aprende a identificar y responder a amenazas de seguridad en tus servidores Linux utilizando monitorización, herramientas de línea de comandos y escaneo de seguridad.

Detectar malware en servidores Linux implica monitorizar patrones de comportamiento inusuales, verificar procesos en ejecución, analizar anomalías en el uso de recursos y usar herramientas de seguridad especializadas. Aunque Linux es generalmente más seguro que otros sistemas operativos, no es inmune al malware, especialmente en servidores expuestos a internet.

Signs Your Linux Server May Be Infected

Antes de adentrarnos en los métodos de detección, es importante reconocer las señales comunes de un servidor comprometido:

- Alto uso de CPU inexplicable – Especialmente si ocurre en momentos inusuales o desde procesos desconocidos

- Tráfico de red inusual – Conexiones salientes inesperadas o transferencias de datos

- Procesos extraños ejecutándose – Nombres de procesos desconocidos o procesos ejecutándose desde ubicaciones inesperadas

- Archivos del sistema modificados – Cambios en binarios, archivos de configuración o trabajos cron que no realizaste

- Nuevas cuentas de usuario – Cuentas de usuario no autorizadas o escaladas de privilegios

- Rendimiento lento – Degradación general en la capacidad de respuesta del servidor

Using Server Monitoring to Detect Threats

La monitorización continua del servidor es una de las formas más efectivas de detectar malware tempranamente. Así es como ayuda la monitorización:

Detección de Anomalías de CPU

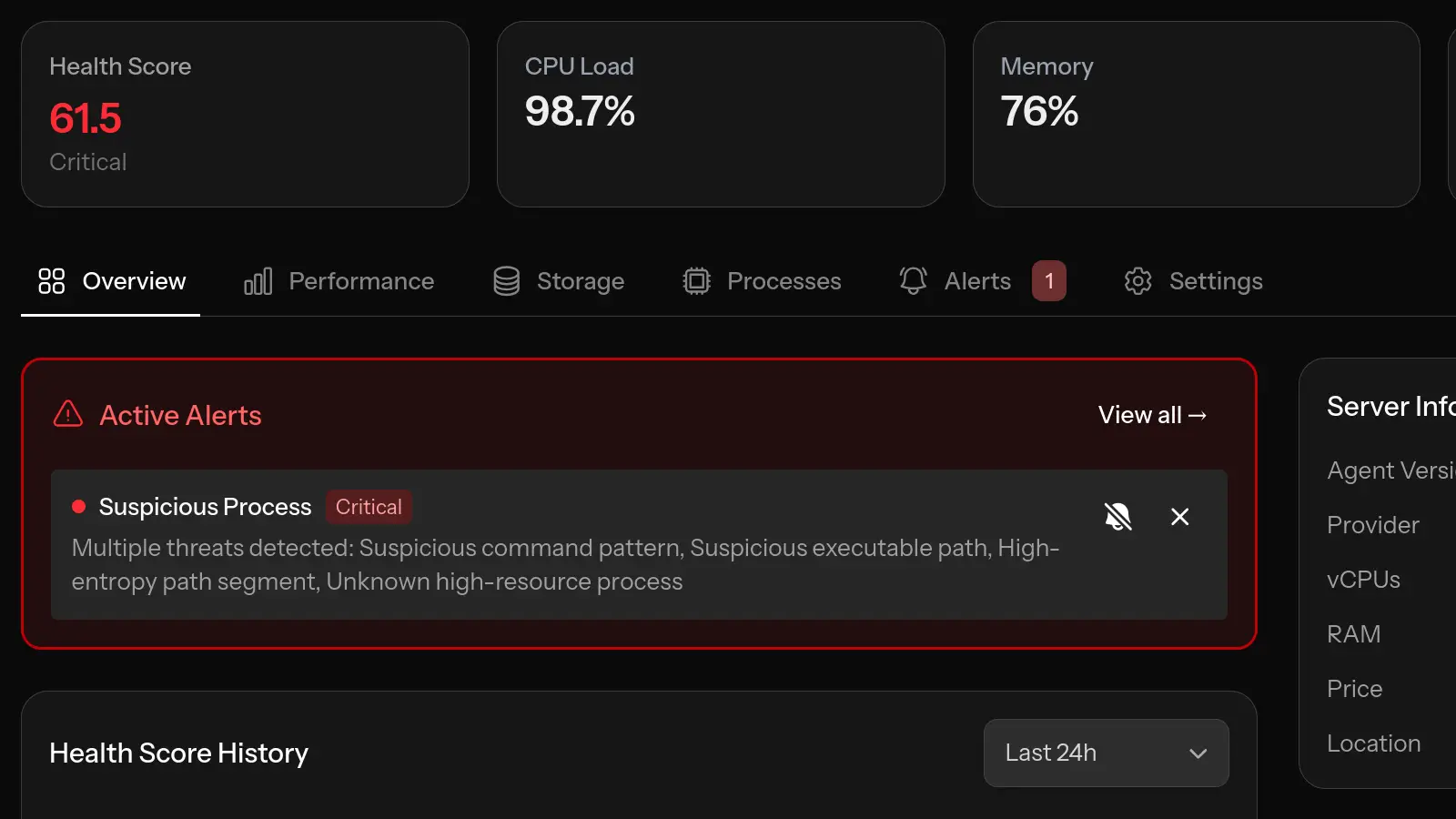

El malware de criptominería es una de las amenazas más comunes para los servidores Linux. Secuestra la potencia de procesamiento de tu servidor para minar criptomonedas. Esto típicamente se manifiesta como:

- Alto uso de CPU sostenido (a menudo 70-100%)

- Picos de CPU durante horas fuera de horario cuando el uso legítimo debería ser bajo

- Patrones inusuales comparados con la línea base normal de tu servidor

Las herramientas de monitorización con detección de anomalías pueden identificar automáticamente estos patrones y alertarte para investigar.

Monitorización de Procesos

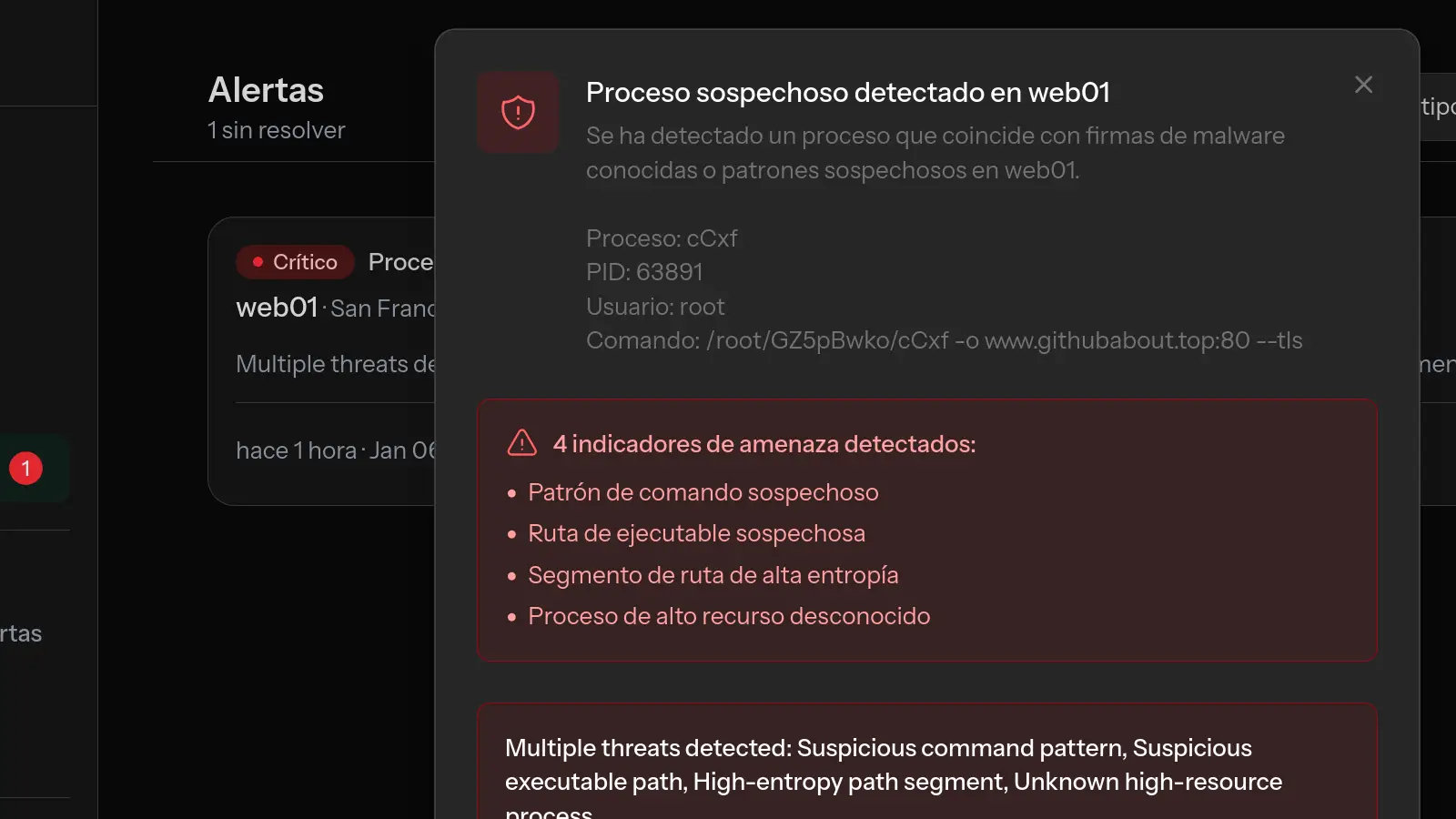

El malware a menudo se ejecuta como procesos con características sospechosas:

- Nombres de procesos de aspecto aleatorio o nombres que imitan procesos del sistema

- Procesos ejecutándose desde /tmp, /var/tmp o directorios home de usuarios

- Procesos consumiendo recursos desproporcionados para su función aparente

- Procesos ejecutándose como root que no deberían necesitar privilegios de root

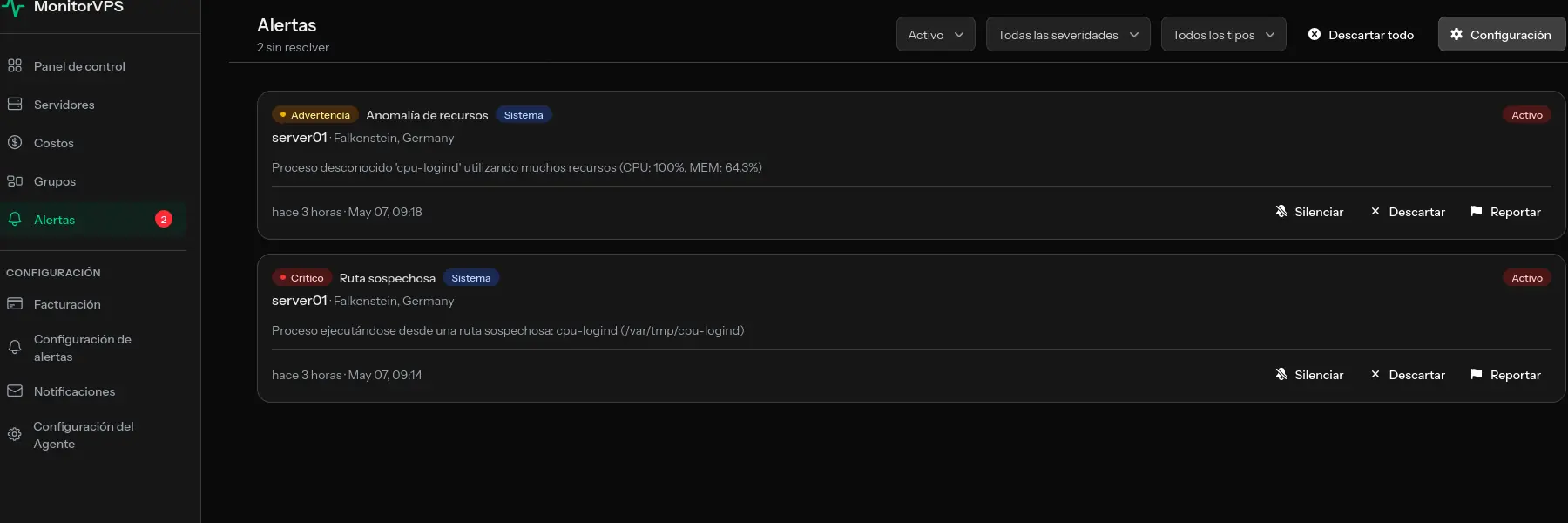

Para un ejemplo reciente del mundo real, vea cómo MonitorVPS detectó un minero XMRig cpu-logind ejecutándose desde /var/tmp en el servidor de un cliente, con la línea de comandos /var/tmp/cpu-logind -c config.json.

La monitorización regular de procesos te da visibilidad de lo que realmente está ejecutándose en tu servidor, facilitando la detección de intrusos.

Patrones de Uso de Memoria

Algunos malware exhiben patrones de memoria distintivos:

- Aumentos graduales de memoria que no correlacionan con el tráfico normal

- Uso de memoria que no disminuye cuando debería

- Patrones de asignación de memoria inusuales

Command-Line Tools for Malware Detection

Más allá de la monitorización, estas herramientas ayudan a investigar posibles infecciones:

Verificar Procesos en Ejecución

ps aux | grep -v "^root\|^www-data\|^mysql" | awk '{print $1, $2, $11}'Esto muestra procesos ejecutándose bajo usuarios inesperados. Revisa cualquier entrada desconocida.

Verificar Conexiones de Red

netstat -tulpn | grep LISTEN

ss -tulpn | grep ESTABLISHEDBusca conexiones a direcciones IP desconocidas o procesos escuchando en puertos inesperados.

Verificar Binarios Modificados

debsums -s # En Debian/Ubuntu

rpm -Va # En RHEL/CentOSEstos comandos verifican la integridad de los archivos del sistema contra los registros del gestor de paquetes.

Revisar Trabajos Cron

cat /etc/crontab

ls -la /etc/cron.*

cat /var/spool/cron/crontabs/*El malware a menudo instala persistencia a través de trabajos cron. Revisa todas las tareas programadas en busca de entradas sospechosas.

Specialized Security Scanning Tools

Varias herramientas están específicamente diseñadas para la detección de malware en Linux:

ClamAV

Un antivirus de código abierto que puede escanear archivos y procesos:

sudo apt install clamav clamav-daemon

sudo freshclam # Actualizar firmas

sudo clamscan -r / # Escaneo completo del sistemarkhunter (Rootkit Hunter)

Escanea en busca de rootkits, puertas traseras y exploits locales:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --checkchkrootkit

Otra herramienta de detección de rootkits:

sudo apt install chkrootkit

sudo chkrootkitPrevention Best Practices

El mejor enfoque contra el malware es la prevención:

- Mantener los sistemas actualizados – Aplicar parches de seguridad rápidamente

- Usar autenticación fuerte – Claves SSH en lugar de contraseñas, deshabilitar login de root

- Minimizar la superficie de ataque – Solo ejecutar servicios necesarios

- Configurar firewalls – Bloquear tráfico entrante y saliente innecesario

- Monitorizar continuamente – Usar herramientas como MonitorVPS para detectar anomalías temprano

- Copias de seguridad regulares – Permitir recuperación rápida si ocurre un compromiso

- Principio de mínimo privilegio – Limitar permisos de usuarios y procesos

What to Do If You Find Malware

Si detectas malware en tu servidor:

- No entrar en pánico – Tomar pasos sistemáticos para contener y remediar

- Aislar si es necesario – Considerar desconectar de la red si se está propagando activamente

- Documentar todo – Registrar lo que encuentras para análisis posterior

- Identificar el punto de entrada – Entender cómo ocurrió el compromiso

- Considerar reconstruir – Para infecciones serias, una instalación limpia es a menudo lo más seguro

- Restaurar desde copia de seguridad limpia – Si está disponible y verificada como limpia

- Actualizar y fortalecer – Corregir la vulnerabilidad que permitió la infección

Conclusion

El malware en servidores Linux es una amenaza real, pero con prácticas adecuadas de monitorización y detección, puedes detectar y abordar infecciones rápidamente. La clave es la visibilidad—saber qué es normal para tu servidor hace mucho más fácil detectar cuando algo está mal.

Las herramientas de monitorización continua como MonitorVPS proporcionan esa visibilidad a través de monitorización de procesos, detección de anomalías y alertas en tiempo real. Combinado con escaneos de seguridad regulares y buenas prácticas de prevención, puedes mantener una infraestructura Linux segura y confiable.