Comment détecter les malwares sur les serveurs Linux

Apprenez à identifier et à répondre aux menaces de sécurité sur vos serveurs Linux en utilisant la surveillance, les outils en ligne de commande et l'analyse de sécurité.

La détection de malware sur les serveurs Linux implique la surveillance des schémas de comportement inhabituels, la vérification des processus en cours d'exécution, l'analyse des anomalies d'utilisation des ressources et l'utilisation d'outils de sécurité spécialisés. Bien que Linux soit généralement plus sécurisé que les autres systèmes d'exploitation, il n'est pas immunisé contre les malwares, en particulier sur les serveurs exposés à Internet.

Signs Your Linux Server May Be Infected

Avant de plonger dans les méthodes de détection, il est important de reconnaître les signes courants d'un serveur compromis :

- Utilisation CPU élevée inexpliquée – Surtout si elle survient à des moments inhabituels ou depuis des processus inconnus

- Trafic réseau inhabituel – Connexions sortantes inattendues ou transferts de données

- Processus étranges en cours d'exécution – Noms de processus inconnus ou processus s'exécutant depuis des emplacements inattendus

- Fichiers système modifiés – Modifications de binaires, fichiers de configuration ou tâches cron que vous n'avez pas effectuées

- Nouveaux comptes utilisateur – Comptes utilisateur non autorisés ou escalades de privilèges

- Performance lente – Dégradation générale de la réactivité du serveur

Using Server Monitoring to Detect Threats

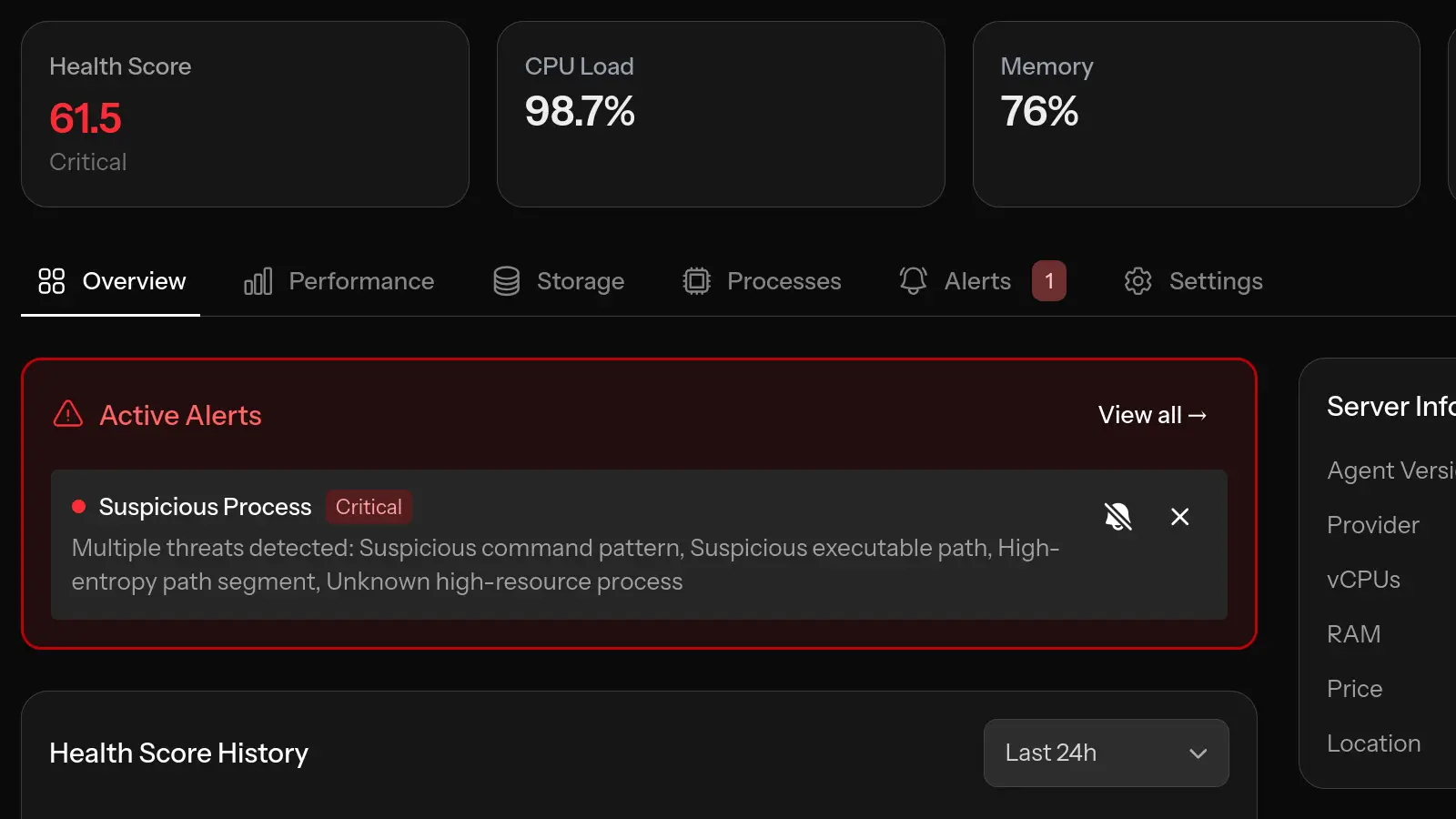

La surveillance continue du serveur est l'un des moyens les plus efficaces pour détecter les malwares tôt. Voici comment la surveillance aide :

Détection d'Anomalies CPU

Le malware de cryptominage est l'une des menaces les plus courantes pour les serveurs Linux. Il détourne la puissance de traitement de votre serveur pour miner des cryptomonnaies. Cela se manifeste généralement par :

- Utilisation CPU élevée soutenue (souvent 70-100%)

- Pics de CPU pendant les heures creuses lorsque l'utilisation légitime devrait être faible

- Schémas inhabituels comparés à la baseline normale de votre serveur

Les outils de surveillance avec détection d'anomalies peuvent identifier automatiquement ces schémas et vous alerter pour enquêter.

Surveillance des Processus

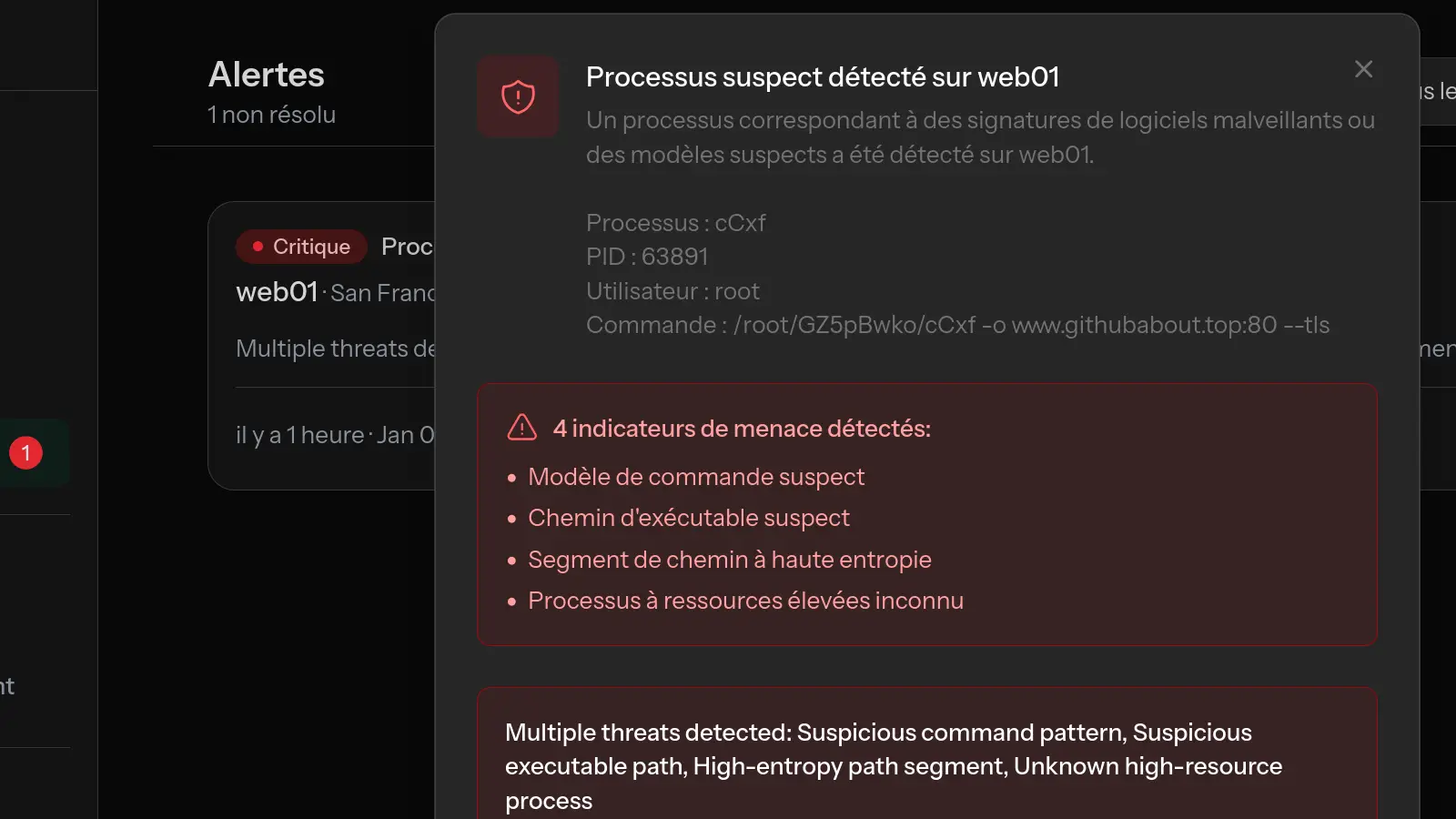

Les malwares s'exécutent souvent comme des processus avec des caractéristiques suspectes :

- Noms de processus d'apparence aléatoire ou noms imitant des processus système

- Processus s'exécutant depuis /tmp, /var/tmp ou les répertoires personnels des utilisateurs

- Processus consommant des ressources disproportionnées par rapport à leur fonction apparente

- Processus s'exécutant en root qui ne devraient pas nécessiter de privilèges root

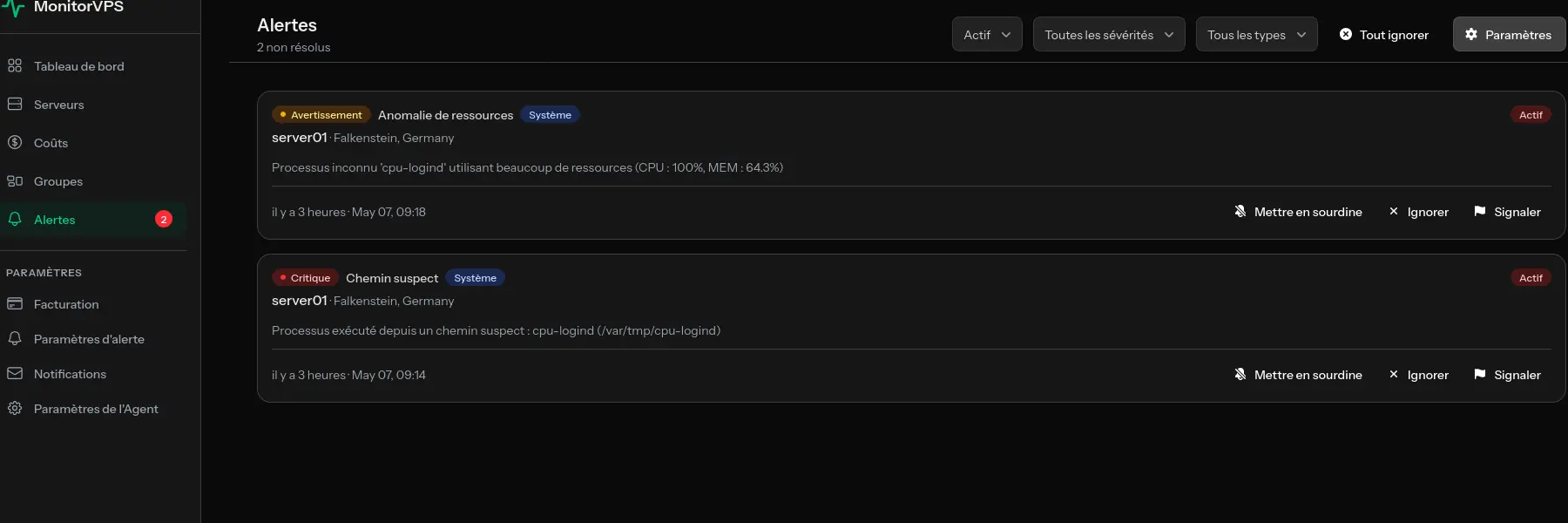

Pour un exemple récent en conditions réelles, voyez comment MonitorVPS a détecté un mineur XMRig cpu-logind s'exécutant depuis /var/tmp sur le serveur d'un client, avec la ligne de commande /var/tmp/cpu-logind -c config.json.

La surveillance régulière des processus vous donne une visibilité sur ce qui s'exécute réellement sur votre serveur, facilitant la détection des intrus.

Schémas d'Utilisation de la Mémoire

Certains malwares présentent des schémas de mémoire distinctifs :

- Augmentations graduelles de mémoire qui ne corrèlent pas avec le trafic normal

- Utilisation de mémoire qui ne diminue pas quand elle le devrait

- Schémas d'allocation de mémoire inhabituels

Command-Line Tools for Malware Detection

Au-delà de la surveillance, ces outils aident à enquêter sur les infections potentielles :

Vérifier les Processus en Cours

ps aux | grep -v "^root\|^www-data\|^mysql" | awk '{print $1, $2, $11}'Cela montre les processus s'exécutant sous des utilisateurs inattendus. Examinez toute entrée inconnue.

Vérifier les Connexions Réseau

netstat -tulpn | grep LISTEN

ss -tulpn | grep ESTABLISHEDRecherchez les connexions à des adresses IP inconnues ou des processus écoutant sur des ports inattendus.

Vérifier les Binaires Modifiés

debsums -s # Sur Debian/Ubuntu

rpm -Va # Sur RHEL/CentOSCes commandes vérifient l'intégrité des fichiers système par rapport aux enregistrements du gestionnaire de paquets.

Examiner les Tâches Cron

cat /etc/crontab

ls -la /etc/cron.*

cat /var/spool/cron/crontabs/*Les malwares installent souvent une persistance via les tâches cron. Examinez toutes les tâches planifiées pour les entrées suspectes.

Specialized Security Scanning Tools

Plusieurs outils sont spécifiquement conçus pour la détection de malware Linux :

ClamAV

Un antivirus open source qui peut analyser les fichiers et les processus :

sudo apt install clamav clamav-daemon

sudo freshclam # Mettre à jour les signatures

sudo clamscan -r / # Analyse complète du systèmerkhunter (Rootkit Hunter)

Recherche les rootkits, les backdoors et les exploits locaux :

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --checkchkrootkit

Un autre outil de détection de rootkit :

sudo apt install chkrootkit

sudo chkrootkitPrevention Best Practices

La meilleure approche contre les malwares est la prévention :

- Maintenir les systèmes à jour – Appliquer les correctifs de sécurité rapidement

- Utiliser une authentification forte – Clés SSH au lieu de mots de passe, désactiver la connexion root

- Minimiser la surface d'attaque – N'exécuter que les services nécessaires

- Configurer les pare-feu – Bloquer le trafic entrant et sortant inutile

- Surveiller en continu – Utiliser des outils comme MonitorVPS pour détecter les anomalies tôt

- Sauvegardes régulières – Permettre une récupération rapide en cas de compromission

- Principe du moindre privilège – Limiter les permissions des utilisateurs et des processus

What to Do If You Find Malware

Si vous détectez un malware sur votre serveur :

- Ne paniquez pas – Prenez des mesures systématiques pour contenir et remédier

- Isoler si nécessaire – Envisagez de déconnecter du réseau si propagation active

- Tout documenter – Enregistrez ce que vous trouvez pour une analyse ultérieure

- Identifier le point d'entrée – Comprendre comment la compromission s'est produite

- Envisager une reconstruction – Pour les infections graves, une installation propre est souvent plus sûre

- Restaurer depuis une sauvegarde propre – Si disponible et vérifiée comme propre

- Mettre à jour et renforcer – Corriger la vulnérabilité qui a permis l'infection

Conclusion

Les malwares sur les serveurs Linux sont une menace réelle, mais avec des pratiques de surveillance et de détection appropriées, vous pouvez détecter et traiter les infections rapidement. La clé est la visibilité — savoir ce qui est normal pour votre serveur rend beaucoup plus facile de repérer quand quelque chose ne va pas.

Les outils de surveillance continue comme MonitorVPS offrent cette visibilité grâce à la surveillance des processus, la détection d'anomalies et les alertes en temps réel. Combinés avec des analyses de sécurité régulières et de bonnes pratiques de prévention, vous pouvez maintenir une infrastructure Linux sécurisée et fiable.