cpu-logind dans /var/tmp est XMRig : comment une alerte MonitorVPS a détecté un cryptominer

Si vous avez trouvé un processus nommé cpu-logind s'exécutant depuis /var/tmp avec la ligne de commande "/var/tmp/cpu-logind -c config.json", il s'agit d'un cryptominer Monero XMRig. Voici comment la détection de chemins suspects et d'anomalies de ressources de MonitorVPS l'a repéré sur le serveur d'un client.

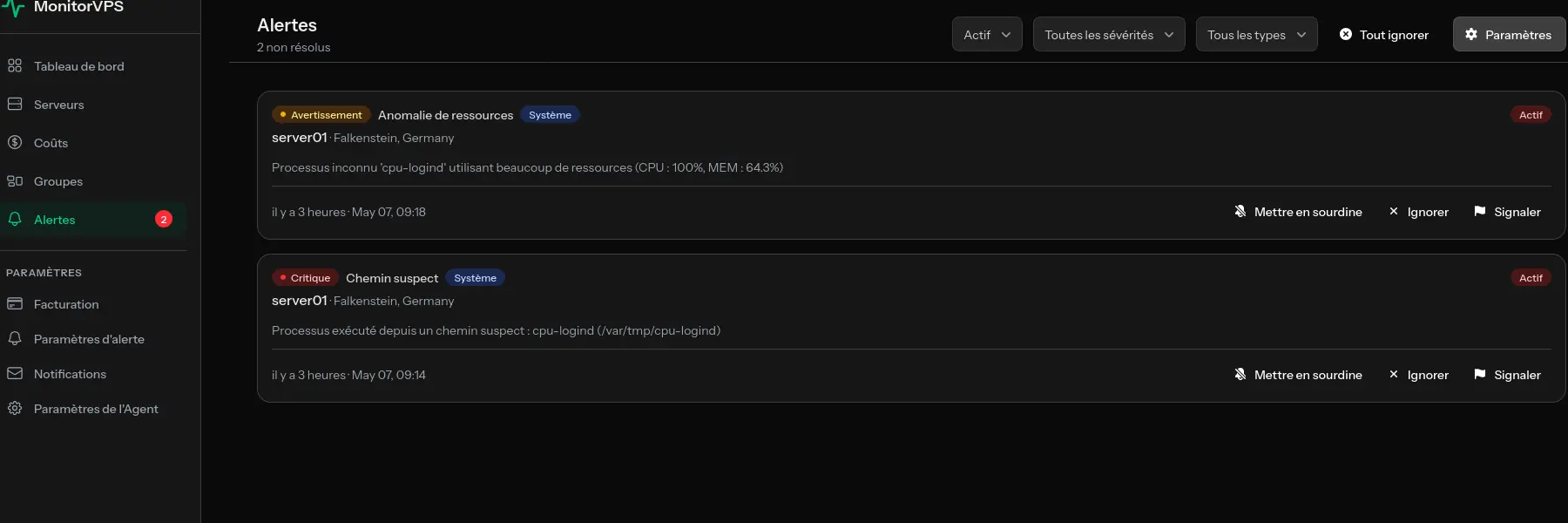

Un processus nommé cpu-logind s'exécutant depuis /var/tmp/cpu-logind avec la ligne de commande /var/tmp/cpu-logind -c config.json est un cryptominer Monero XMRig, et non un composant systemd légitime. Un client MonitorVPS en a récemment détecté un sur server01 (Hetzner, Falkenstein, Allemagne) grâce à deux courriels automatisés qui ont été envoyés à quelques minutes d'intervalle : une anomalie critique de chemin suspect et une anomalie de ressources de niveau avertissement.

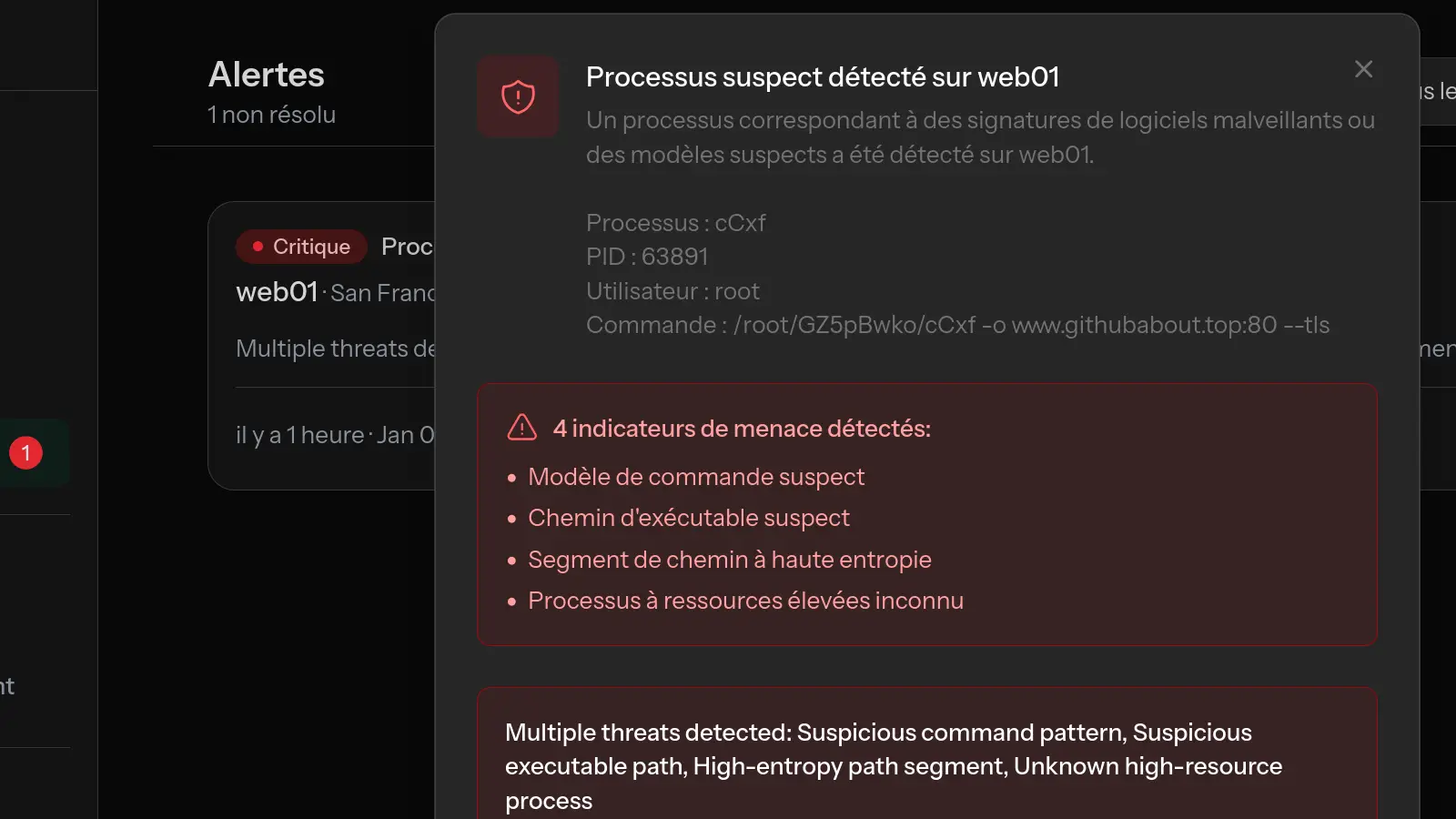

Alerte 1 : Chemin Suspect (Critique)

Le premier courriel est arrivé à 09:14 UTC. La règle par défaut suspicious_path de MonitorVPS avait repéré un processus s'exécutant depuis /var/tmp, un emplacement où aucun daemon Linux légitime ne devrait jamais résider.

Alerte Serveur

- Serveur

server01- Fournisseur

- Hetzner

- Localisation

- Falkenstein, Allemagne

- Type d'Alerte

- Chemin Suspect

- Sévérité

- Critique

- Message

- Processus s'exécutant depuis un chemin suspect :

cpu-logind(/var/tmp/cpu-logind) - Heure

- 2026-05-07 09:14:32 UTC

La règle par défaut de chemins suspects couvre /tmp, /var/tmp, /dev/shm et les répertoires personnels des utilisateurs. Les vrais services vivent dans /usr/bin, /usr/sbin, /usr/local/bin ou sous des chemins d'unités systemd. Tout ce qui est lancé depuis un répertoire temporaire accessible en écriture par tous est, par défaut, traité comme critique.

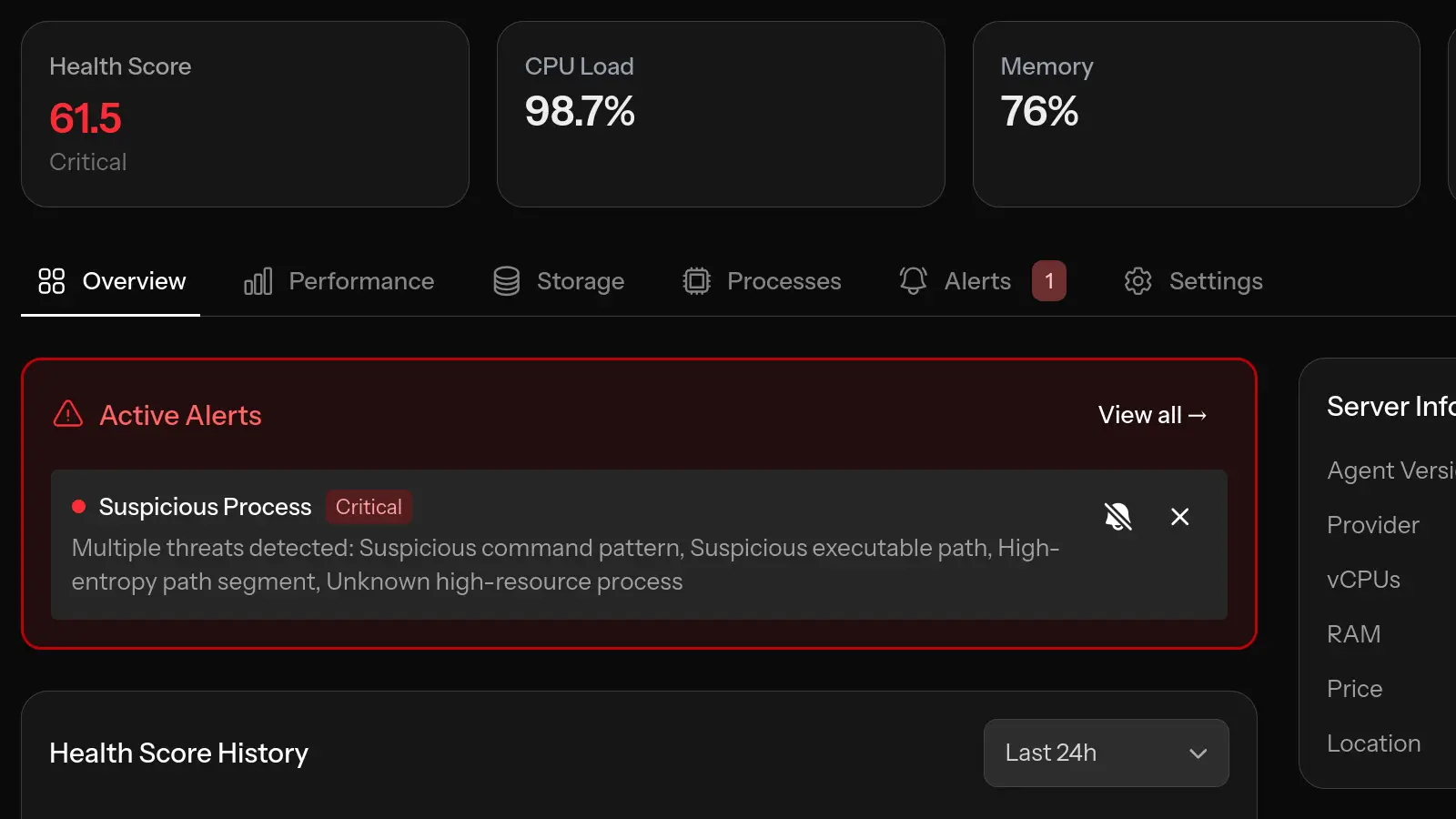

Alerte 2 : Anomalie de Ressources (Avertissement)

Quatre minutes plus tard, à 09:18 UTC, le même processus inconnu a déclenché la règle d'anomalie de ressources de MonitorVPS en saturant un cœur CPU à 100 %. Les mineurs CPU sont des cibles faciles pour la surveillance, car la saturation soutenue d'un cœur est précisément ce qu'ils font.

Alerte Serveur

- Serveur

server01- Fournisseur

- Hetzner

- Localisation

- Falkenstein, Allemagne

- Type d'Alerte

- Anomalie de Ressources

- Sévérité

- Avertissement

- Message

- Processus inconnu '

cpu-logind' utilisant des ressources élevées (CPU : 100 %, MEM : 64,3 %) - Heure

- 2026-05-07 09:18:47 UTC

Détails du Processus

- Processus

cpu-logind- Utilisateur

root- PID

1234- Utilisation CPU

- 100,0 %

- Utilisation Mémoire

- 64,3 %

- Commande

/var/tmp/cpu-logind -c config.json

Confirmation qu'il s'agit de XMRig

Le client a transféré les alertes au support MonitorVPS, et nous avons confirmé que le binaire était XMRig. L'empreinte est sans équivoque :

- Le drapeau

-c config.jsonest la façon standard de XMRig d'orienter le mineur vers un fichier de configuration JSON contenant l'URL du pool, l'adresse du wallet et le nom du worker. - Le nom

cpu-logindest un leurre délibéré. Il imite le vrai daemonsystemd-logindpour paraître inoffensif danspsoutop. Aucun binairecpu-logindn'existe dans aucune distribution Linux, et aucun paquet légitime n'est livré sous ce nom. - Ensemble, le chemin (

/var/tmp), le nom du binaire et l'invocation-c config.jsonconstituent une empreinte de XMRig s'exécutant avec une configuration de minage fournie par l'attaquant.

Pourquoi MonitorVPS l'a détecté

- La règle par défaut

suspicious_pathcouvre/tmp,/var/tmp,/dev/shmet les répertoires personnels des utilisateurs. Des emplacements depuis lesquels aucun daemon légitime ne devrait s'exécuter. - La règle par défaut d'anomalie de ressources se déclenche lorsqu'un processus inconnu maintient une charge CPU élevée.

- Les deux alertes sont arrivées par courriel quelques minutes après le démarrage du mineur, bien avant qu'il ne puisse miner quoi que ce soit de significatif.

Si vous avez trouvé cpu-logind sur votre serveur

Si votre recherche de /var/tmp/cpu-logind -c config.json vous a amené ici, vous êtes face à une compromission XMRig confirmée. Traitez l'hôte comme compromis : isolez-le du réseau, capturez les éléments forensiques si nécessaire, et reconstruisez à partir d'un état propre connu. Le client dans ce cas fait exactement cela, il provisionne un nouveau serveur tout en enquêtant sur la façon dont l'attaquant est entré au départ.

Questions fréquentes

cpu-logind est-il un virus ?

Oui. Un binaire nommé cpu-logind s'exécutant depuis /var/tmp est le cryptominer Monero XMRig déguisé en composant systemd. Il n'existe aucun binaire cpu-logind légitime dans aucune distribution Linux.

Qu'est-ce que /var/tmp/cpu-logind -c config.json ?

C'est l'invocation standard de XMRig. /var/tmp/cpu-logind est le binaire XMRig renommé, et -c config.json le pointe vers un fichier JSON contenant l'URL du pool de minage, l'adresse du wallet et le nom du worker de l'attaquant.

Comment cpu-logind est-il arrivé sur mon serveur ?

La plupart des infections cpu-logind arrivent par une vulnérabilité d'exécution de code à distance, des identifiants SSH faibles ou une interface d'administration exposée. Le mineur n'est que la charge utile. Identifier le vecteur d'entrée nécessite d'examiner les journaux, les binaires récemment modifiés et l'historique d'authentification.

Pourquoi cpu-logind s'exécute-t-il en tant que root ?

La compromission initiale a donné à l'attaquant l'exécution de code au niveau root. S'exécuter en tant que root permet au mineur de persister dans des tâches cron ou des unités systemd que seul root peut modifier, et lui permet d'utiliser 100 % du CPU disponible plutôt que d'être limité par les quotas utilisateur.

Puis-je simplement supprimer /var/tmp/cpu-logind pour résoudre le problème ?

Non. Tuer le processus et supprimer le binaire arrête le minage immédiat, mais ne traite pas l'accès de l'attaquant qui a permis l'installation. Traitez l'hôte comme compromis, isolez-le du réseau, et reconstruisez à partir d'un état propre connu.