cpu-logind en /var/tmp es XMRig: cómo una alerta de MonitorVPS detectó un cryptominer

Si encontraste un proceso llamado cpu-logind ejecutándose desde /var/tmp con la línea de comandos "/var/tmp/cpu-logind -c config.json", se trata de un cryptominer de Monero XMRig. Así lo detectó MonitorVPS en el servidor de un cliente mediante la detección de rutas sospechosas y anomalías de recursos.

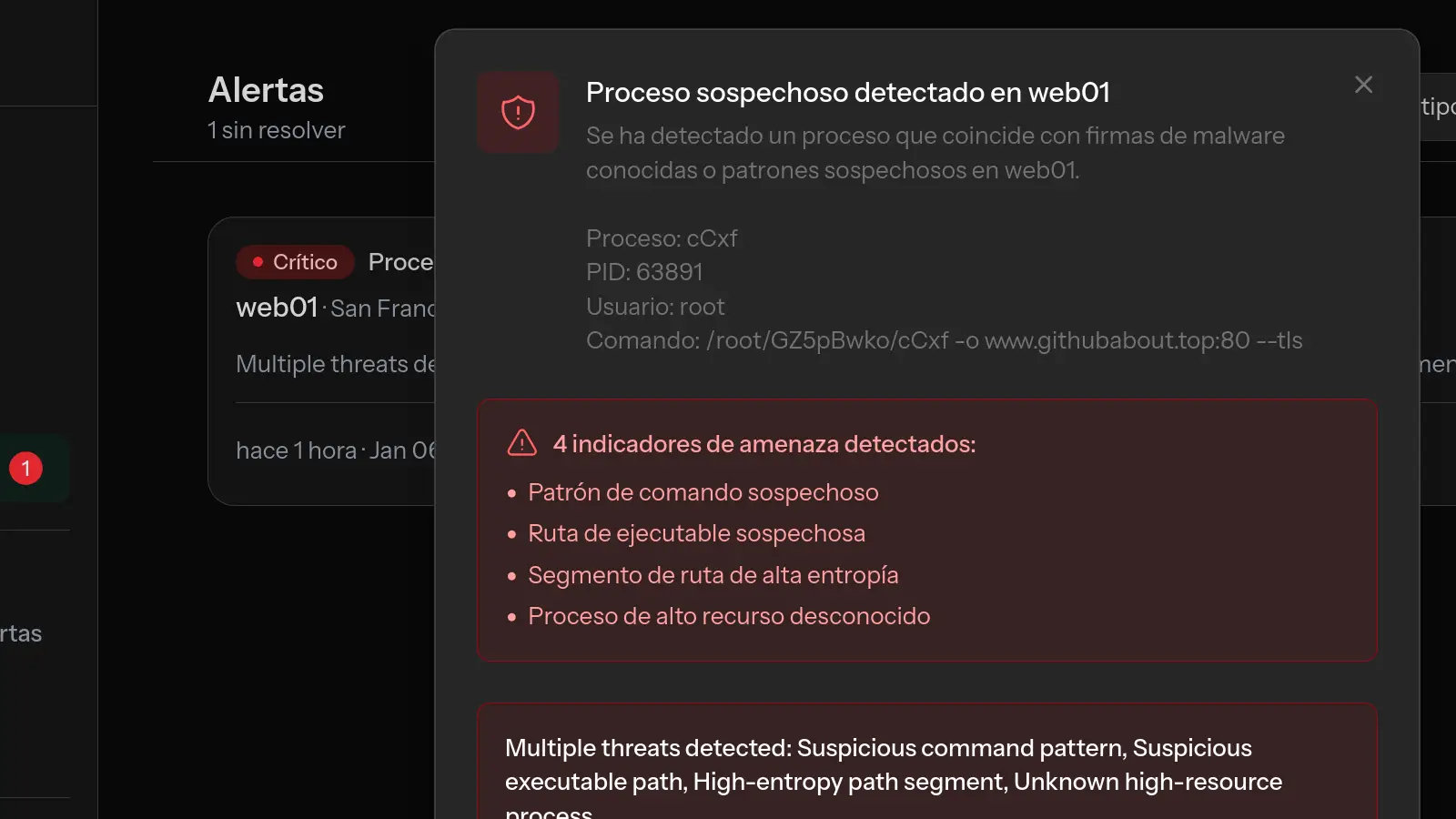

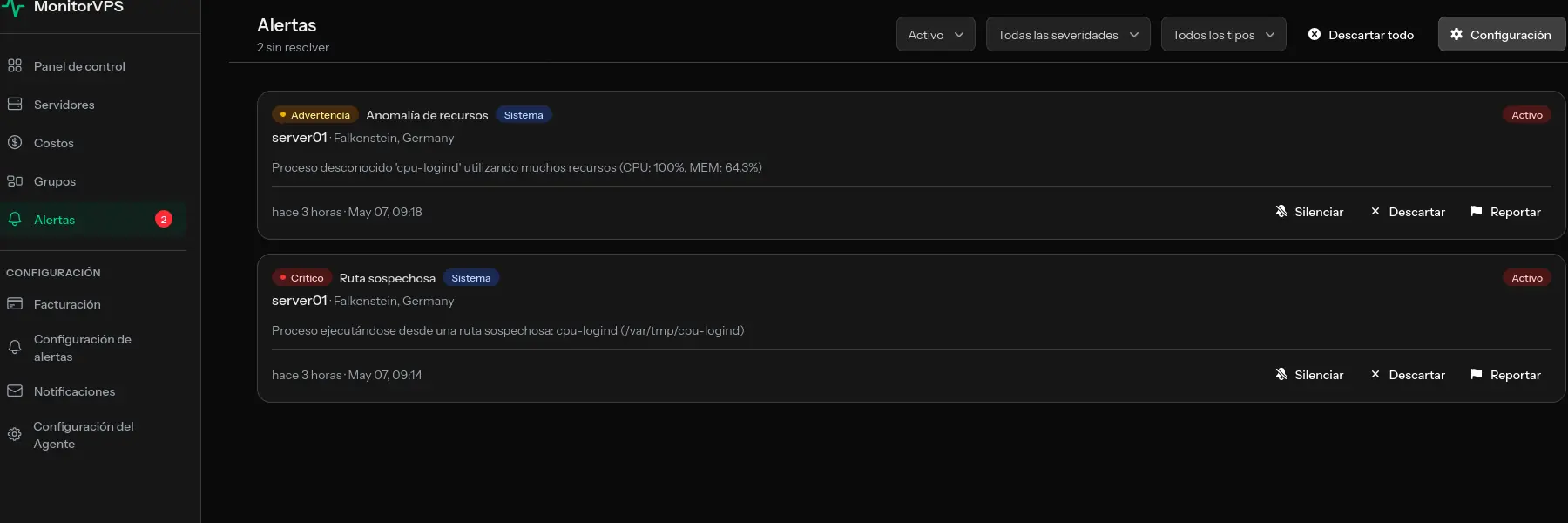

Un proceso llamado cpu-logind que se ejecuta desde /var/tmp/cpu-logind con la línea de comandos /var/tmp/cpu-logind -c config.json es un cryptominer de Monero XMRig, no un componente legítimo de systemd. Un cliente de MonitorVPS detectó uno recientemente en server01 (Hetzner, Falkenstein, Alemania) gracias a dos correos automáticos que llegaron con minutos de diferencia: una anomalía crítica de ruta sospechosa y una anomalía de recursos de nivel advertencia.

Alerta 1: Ruta Sospechosa (Crítica)

El primer correo llegó a las 09:14 UTC. La regla predeterminada suspicious_path de MonitorVPS había detectado un proceso ejecutándose desde /var/tmp, una ubicación donde ningún daemon legítimo de Linux debería estar.

Alerta del Servidor

- Servidor

server01- Proveedor

- Hetzner

- Ubicación

- Falkenstein, Alemania

- Tipo de Alerta

- Ruta Sospechosa

- Severidad

- Crítica

- Mensaje

- Proceso ejecutándose desde una ruta sospechosa:

cpu-logind(/var/tmp/cpu-logind) - Hora

- 2026-05-07 09:14:32 UTC

La regla predeterminada de rutas sospechosas cubre /tmp, /var/tmp, /dev/shm y los directorios home de los usuarios. Los servicios reales viven en /usr/bin, /usr/sbin, /usr/local/bin o bajo rutas de unidades systemd. Cualquier cosa lanzada desde un directorio temporal con permisos de escritura para todos se considera, por defecto, crítica.

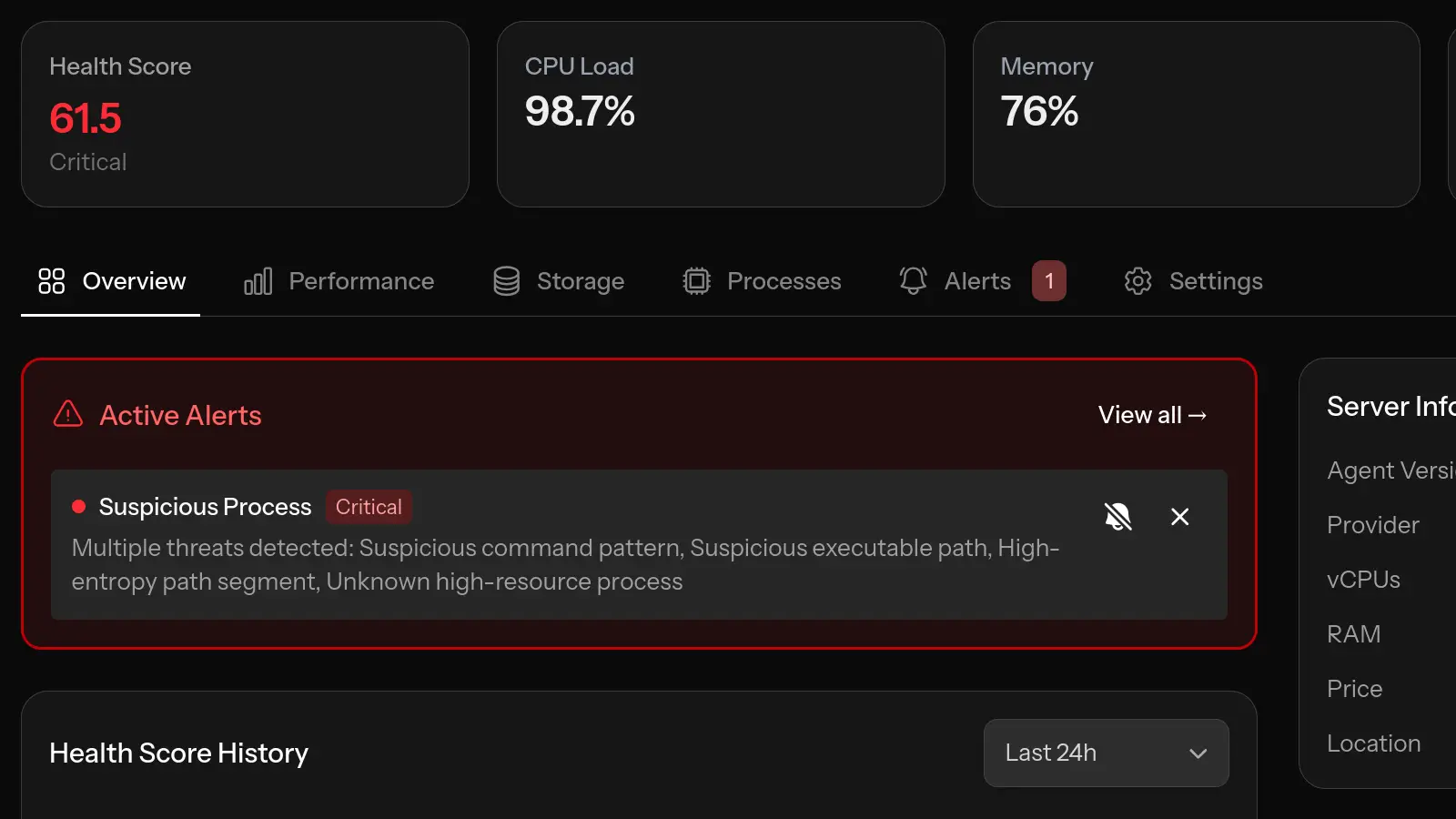

Alerta 2: Anomalía de Recursos (Advertencia)

Cuatro minutos después, a las 09:18 UTC, el mismo proceso desconocido activó la regla de anomalía de recursos de MonitorVPS al saturar un núcleo de CPU al 100 %. Los mineros de CPU son blancos fáciles para la monitorización porque la saturación sostenida del núcleo es exactamente lo que hacen.

Alerta del Servidor

- Servidor

server01- Proveedor

- Hetzner

- Ubicación

- Falkenstein, Alemania

- Tipo de Alerta

- Anomalía de Recursos

- Severidad

- Advertencia

- Mensaje

- Proceso desconocido '

cpu-logind' usando recursos elevados (CPU: 100 %, MEM: 64,3 %) - Hora

- 2026-05-07 09:18:47 UTC

Detalles del Proceso

- Proceso

cpu-logind- Usuario

root- PID

1234- Uso de CPU

- 100,0 %

- Uso de Memoria

- 64,3 %

- Comando

/var/tmp/cpu-logind -c config.json

Confirmando que es XMRig

El cliente reenvió las alertas al soporte de MonitorVPS y confirmamos que el binario era XMRig. La huella es inconfundible:

- El flag

-c config.jsones la forma estándar de XMRig de apuntar el minero a un archivo de configuración JSON que contiene la URL del pool, la dirección del wallet y el nombre del worker. - El nombre

cpu-logindes un señuelo deliberado. Imita al daemon realsystemd-logindpara parecer inofensivo enpsotop. No existe un binariocpu-loginden ninguna distribución de Linux, y ningún paquete legítimo se distribuye con ese nombre. - Juntos, la ruta (

/var/tmp), el nombre del binario y la invocación-c config.jsonson una huella de XMRig ejecutándose con una configuración de minería suministrada por el atacante.

Por qué MonitorVPS lo detectó

- La regla predeterminada

suspicious_pathcubre/tmp,/var/tmp,/dev/shmy los directorios home de los usuarios. Lugares desde los que ningún daemon legítimo debería ejecutarse. - La regla predeterminada de anomalía de recursos se activa cuando un proceso desconocido sostiene un uso alto de CPU.

- Ambas alertas llegaron por correo electrónico a los pocos minutos del inicio del minero, mucho antes de que pudiera minar algo significativo.

Si encontraste cpu-logind en tu servidor

Si tu búsqueda de /var/tmp/cpu-logind -c config.json te trajo aquí, estás ante un compromiso confirmado de XMRig. Trata el host como vulnerado: aíslalo de la red, captura datos forenses si los necesitas, y reconstruye desde un estado limpio conocido. El cliente en este caso está haciendo exactamente eso, aprovisionando un servidor nuevo mientras investiga cómo entró el atacante originalmente.

Preguntas frecuentes

¿Es cpu-logind un virus?

Sí. Un binario llamado cpu-logind ejecutándose desde /var/tmp es el cryptominer de Monero XMRig disfrazado como componente de systemd. No existe un binario cpu-logind legítimo en ninguna distribución de Linux.

¿Qué es /var/tmp/cpu-logind -c config.json?

Es la invocación estándar de XMRig. /var/tmp/cpu-logind es el binario XMRig renombrado, y -c config.json lo apunta a un archivo JSON que contiene la URL del pool de minería, la dirección del wallet y el nombre del worker del atacante.

¿Cómo llegó cpu-logind a mi servidor?

La mayoría de las infecciones de cpu-logind llegan a través de una vulnerabilidad de ejecución remota de código, credenciales SSH débiles o una interfaz de administración expuesta. El minero es solo la carga útil. Identificar el vector de entrada requiere revisar registros, binarios modificados recientemente y el historial de autenticación.

¿Por qué cpu-logind se ejecuta como root?

El compromiso inicial dio al atacante ejecución de código a nivel de root. Ejecutarse como root permite al minero persistir en trabajos de cron o en unidades systemd que solo root puede editar, y le permite usar el 100 % de la CPU disponible en lugar de estar limitado por los topes de usuario.

¿Puedo simplemente eliminar /var/tmp/cpu-logind para solucionarlo?

No. Matar el proceso y eliminar el binario detiene la minería inmediata, pero no aborda el acceso del atacante que permitió la instalación. Trata el host como comprometido, aíslalo de la red, y reconstrúyelo desde un estado limpio conocido.