cpu-logind in /var/tmp is XMRig: hoe een MonitorVPS-melding een cryptominer ontdekte

Als je een proces met de naam cpu-logind hebt gevonden dat draait vanuit /var/tmp met de opdrachtregel "/var/tmp/cpu-logind -c config.json", is het een XMRig Monero-cryptominer. Zo spoorde MonitorVPS het op via detectie van verdachte paden en resource-anomalieën op de server van een klant.

Een proces met de naam cpu-logind dat draait vanuit /var/tmp/cpu-logind met de opdrachtregel /var/tmp/cpu-logind -c config.json is een XMRig Monero-cryptominer, geen legitiem systemd-component. Een MonitorVPS-klant trof er onlangs een aan op server01 (Hetzner, Falkenstein, Duitsland), dankzij twee geautomatiseerde e-mails die binnen enkele minuten na elkaar binnenkwamen: een kritieke verdacht-pad-anomalie en een waarschuwingsniveau resource-anomalie.

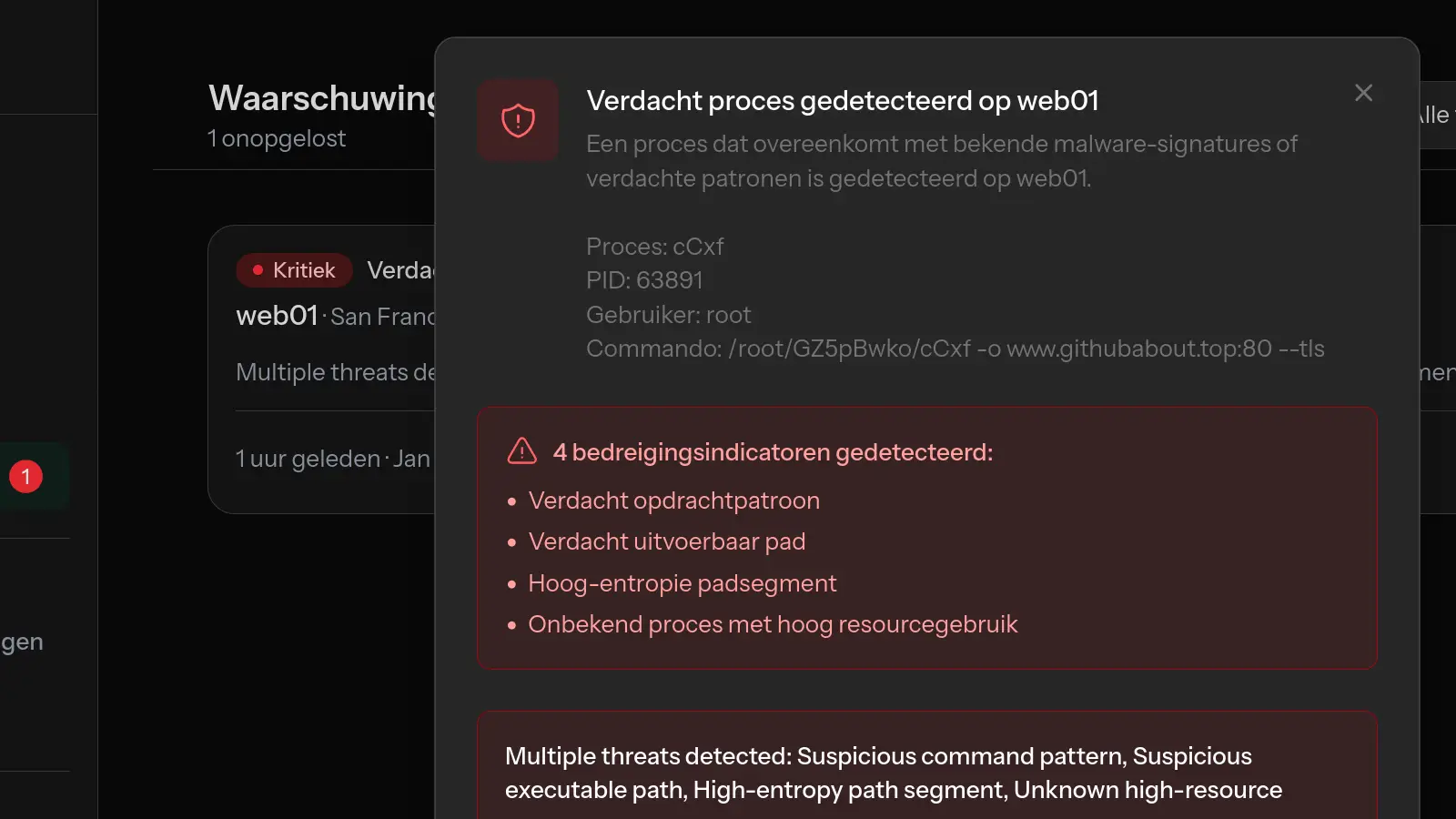

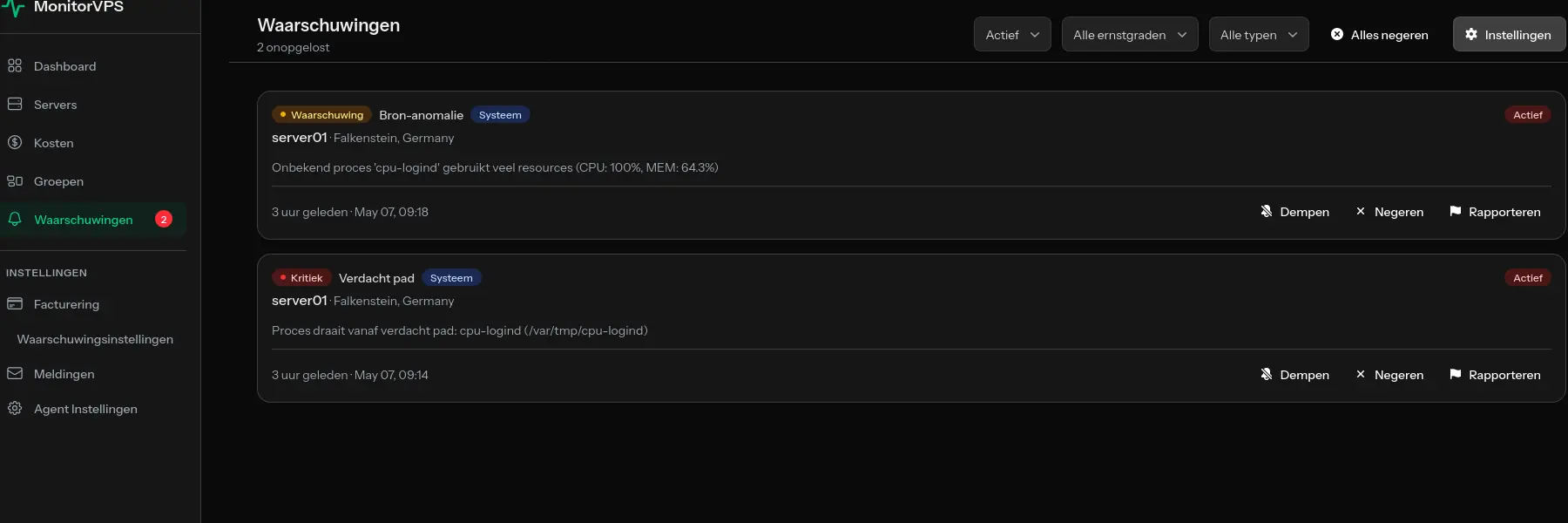

Melding 1: Verdacht Pad (Kritiek)

De eerste e-mail kwam binnen om 09:14 UTC. De standaardregel suspicious_path van MonitorVPS had een proces opgemerkt dat draaide vanuit /var/tmp, een locatie waar geen enkele legitieme Linux-daemon thuishoort.

Servermelding

- Server

server01- Provider

- Hetzner

- Locatie

- Falkenstein, Duitsland

- Meldingstype

- Verdacht Pad

- Ernst

- Kritiek

- Bericht

- Proces draait vanuit verdacht pad:

cpu-logind(/var/tmp/cpu-logind) - Tijd

- 2026-05-07 09:14:32 UTC

De standaardregel voor verdachte paden dekt /tmp, /var/tmp, /dev/shm en gebruikers-homedirectories. Echte diensten leven in /usr/bin, /usr/sbin, /usr/local/bin of onder systemd-unit-paden. Alles wat wordt gestart vanuit een wereldwijd-schrijfbare tijdelijke directory wordt standaard als kritiek behandeld.

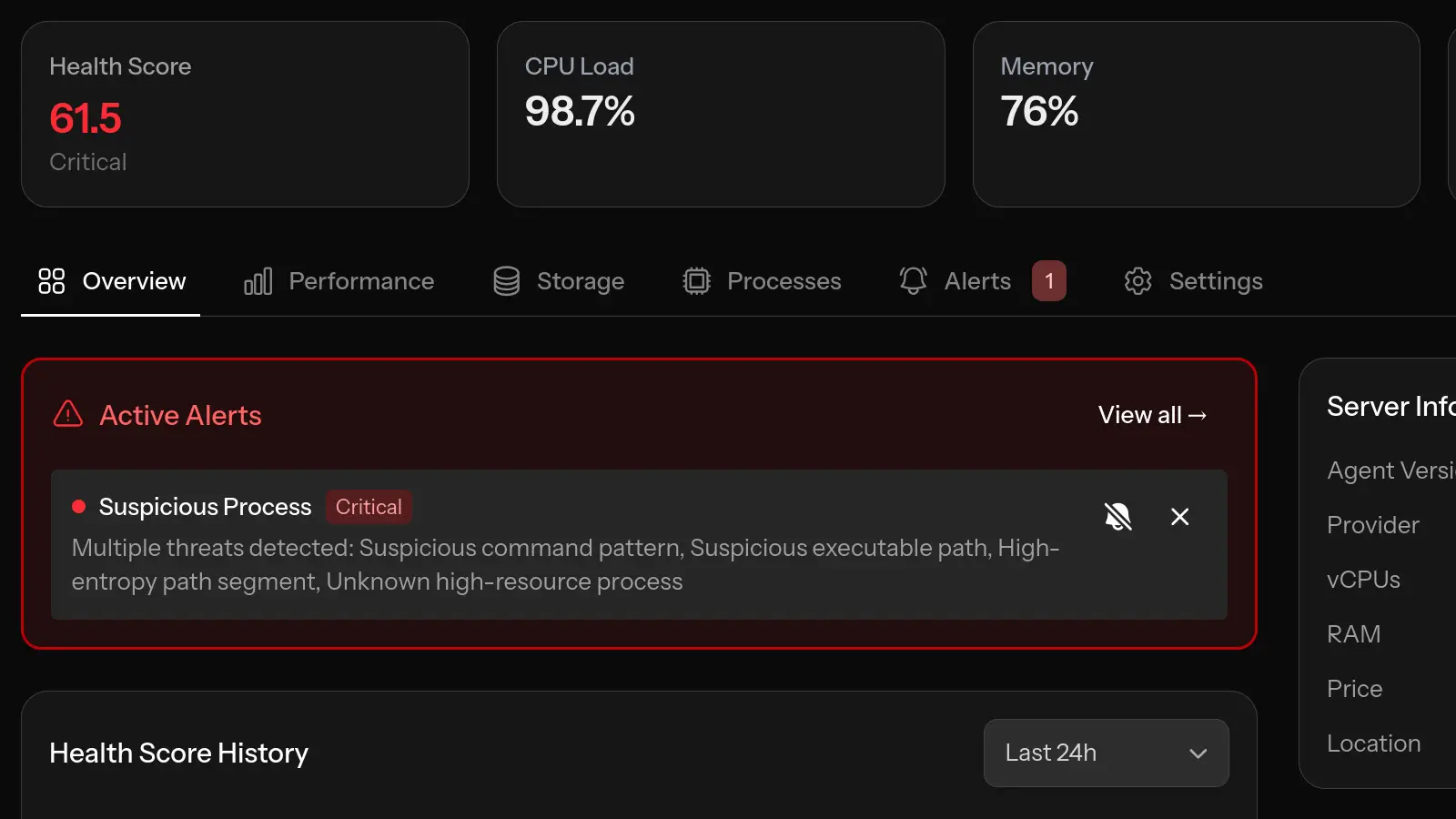

Melding 2: Resource-anomalie (Waarschuwing)

Vier minuten later, om 09:18 UTC, activeerde hetzelfde onbekende proces de resource-anomalie-regel van MonitorVPS door een CPU-kern op 100 % vast te zetten. CPU-miners zijn makkelijke doelwitten voor monitoring omdat aanhoudende kernverzadiging precies is wat ze doen.

Servermelding

- Server

server01- Provider

- Hetzner

- Locatie

- Falkenstein, Duitsland

- Meldingstype

- Resource-anomalie

- Ernst

- Waarschuwing

- Bericht

- Onbekend proces '

cpu-logind' gebruikt veel resources (CPU: 100 %, MEM: 64,3 %) - Tijd

- 2026-05-07 09:18:47 UTC

Procesdetails

- Proces

cpu-logind- Gebruiker

root- PID

1234- CPU-gebruik

- 100,0 %

- Geheugengebruik

- 64,3 %

- Opdracht

/var/tmp/cpu-logind -c config.json

Bevestigen dat het XMRig is

De klant stuurde de meldingen door naar de MonitorVPS-support, en wij bevestigden dat de binary XMRig was. De vingerafdruk is onmiskenbaar:

- De vlag

-c config.jsonis de standaardmanier van XMRig om de miner te wijzen op een JSON-configuratiebestand met de pool-URL, het wallet-adres en de worker-naam. - De naam

cpu-logindis een bewust lokmiddel. Het bootst de echtesystemd-logind-daemon na om er onschuldig uit te zien inpsoftop. Er is in geen enkele Linux-distributie eencpu-logind-binary, en geen enkel legitiem pakket wordt onder die naam geleverd. - Samen vormen het pad (

/var/tmp), de naam van de binary en de aanroep-c config.jsoneen vingerafdruk van XMRig dat draait met een door de aanvaller geleverde mining-configuratie.

Waarom MonitorVPS het opspoorde

- De standaardregel

suspicious_pathdekt/tmp,/var/tmp,/dev/shmen gebruikers-homedirectories. Plekken vanwaaruit geen legitieme daemon zou moeten draaien. - De standaardregel voor resource-anomalieën activeert wanneer een onbekend proces aanhoudend hoge CPU gebruikt.

- Beide meldingen kwamen per e-mail binnen, binnen enkele minuten na het starten van de miner, ruim voordat hij iets zinvols kon minen.

Als je cpu-logind op je server hebt gevonden

Als je zoekopdracht naar /var/tmp/cpu-logind -c config.json je hier heeft gebracht, kijk je naar een bevestigde XMRig-compromittering. Behandel de host als gecompromitteerd: isoleer hem van het netwerk, leg forensische gegevens vast indien nodig, en bouw vanaf een bekend schoon punt opnieuw op. De klant in dit geval doet precies dat, hij richt een nieuwe server in terwijl hij onderzoekt hoe de aanvaller oorspronkelijk binnenkwam.

Veelgestelde vragen

Is cpu-logind een virus?

Ja. Een binary met de naam cpu-logind die draait vanuit /var/tmp is de XMRig Monero-cryptominer, vermomd als systemd-component. Er bestaat in geen enkele Linux-distributie een legitieme cpu-logind-binary.

Wat is /var/tmp/cpu-logind -c config.json?

Het is de standaard XMRig-aanroep. /var/tmp/cpu-logind is de hernoemde XMRig-binary, en -c config.json verwijst naar een JSON-bestand met de mining-pool-URL, het wallet-adres en de worker-naam van de aanvaller.

Hoe kwam cpu-logind op mijn server terecht?

De meeste cpu-logind-infecties komen binnen via een remote-code-execution-kwetsbaarheid, zwakke SSH-inloggegevens of een blootgestelde admin-interface. De miner is slechts de payload. Het identificeren van het binnendringingsvector vereist het bekijken van logs, recent gewijzigde binaries en authenticatiegeschiedenis.

Waarom draait cpu-logind als root?

De initiële compromittering gaf de aanvaller code-executie op rootniveau. Als root draaien stelt de miner in staat om persistent te blijven in cron-jobs of systemd-units die alleen root kan bewerken, en stelt hem in staat 100 % van de beschikbare CPU te gebruiken in plaats van begrensd te worden door gebruikerslimieten.

Kan ik /var/tmp/cpu-logind gewoon verwijderen om het op te lossen?

Nee. Het proces beëindigen en de binary verwijderen stopt de directe mining, maar pakt de aanvallerstoegang die de installatie mogelijk maakte niet aan. Behandel de host als gecompromitteerd, isoleer hem van het netwerk, en bouw vanaf een bekend schoon punt opnieuw op.