Hoe malware te detecteren op Linux-servers

Leer hoe je beveiligingsdreigingen op je Linux-servers kunt identificeren en erop kunt reageren met behulp van monitoring, commandoregeltools en beveiligingsscanning.

Het detecteren van malware op Linux-servers omvat het monitoren op ongebruikelijke gedragspatronen, het controleren van draaiende processen, het analyseren van resourcegebruiksanomalieën en het gebruik van gespecialiseerde beveiligingstools. Hoewel Linux over het algemeen veiliger is dan andere besturingssystemen, is het niet immuun voor malware, vooral op servers die op internet zijn aangesloten.

Signs Your Linux Server May Be Infected

Voordat we in detectiemethoden duiken, is het belangrijk om de veelvoorkomende tekenen van een gecompromitteerde server te herkennen:

- Onverklaarbaar hoog CPU-gebruik – Vooral als het op ongebruikelijke tijden of van onbekende processen optreedt

- Ongebruikelijk netwerkverkeer – Onverwachte uitgaande verbindingen of gegevensoverdrachten

- Vreemde processen die draaien – Onbekende procesnamen of processen die vanaf onverwachte locaties draaien

- Gewijzigde systeembestanden – Wijzigingen aan binaries, configuratiebestanden of cron-jobs die je niet hebt gemaakt

- Nieuwe gebruikersaccounts – Ongeautoriseerde gebruikersaccounts of privilege-escalaties

- Trage prestaties – Algemene verslechtering van serverresponsiviteit

Using Server Monitoring to Detect Threats

Continue servermonitoring is een van de meest effectieve manieren om malware vroeg te detecteren. Hier is hoe monitoring helpt:

CPU-anomaliedetectie

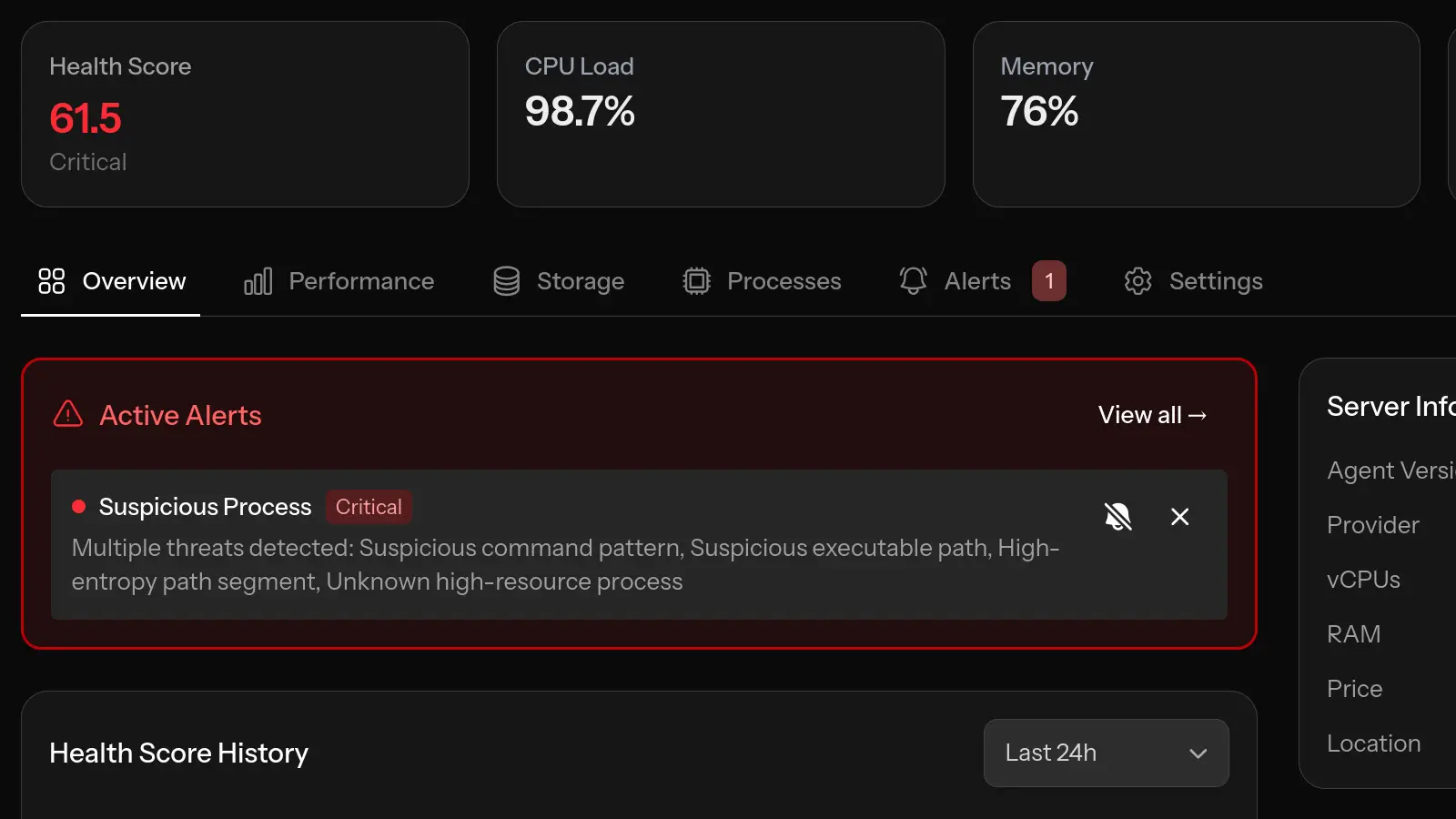

Cryptomining-malware is een van de meest voorkomende bedreigingen voor Linux-servers. Het kaapt de verwerkingskracht van je server om cryptocurrency te minen. Dit manifesteert zich typisch als:

- Aanhoudend hoog CPU-gebruik (vaak 70-100%)

- CPU-pieken buiten kantooruren wanneer legitiem gebruik laag zou moeten zijn

- Ongebruikelijke patronen vergeleken met de normale baseline van je server

Monitoringtools met anomaliedetectie kunnen deze patronen automatisch identificeren en je waarschuwen om te onderzoeken.

Procesmonitoring

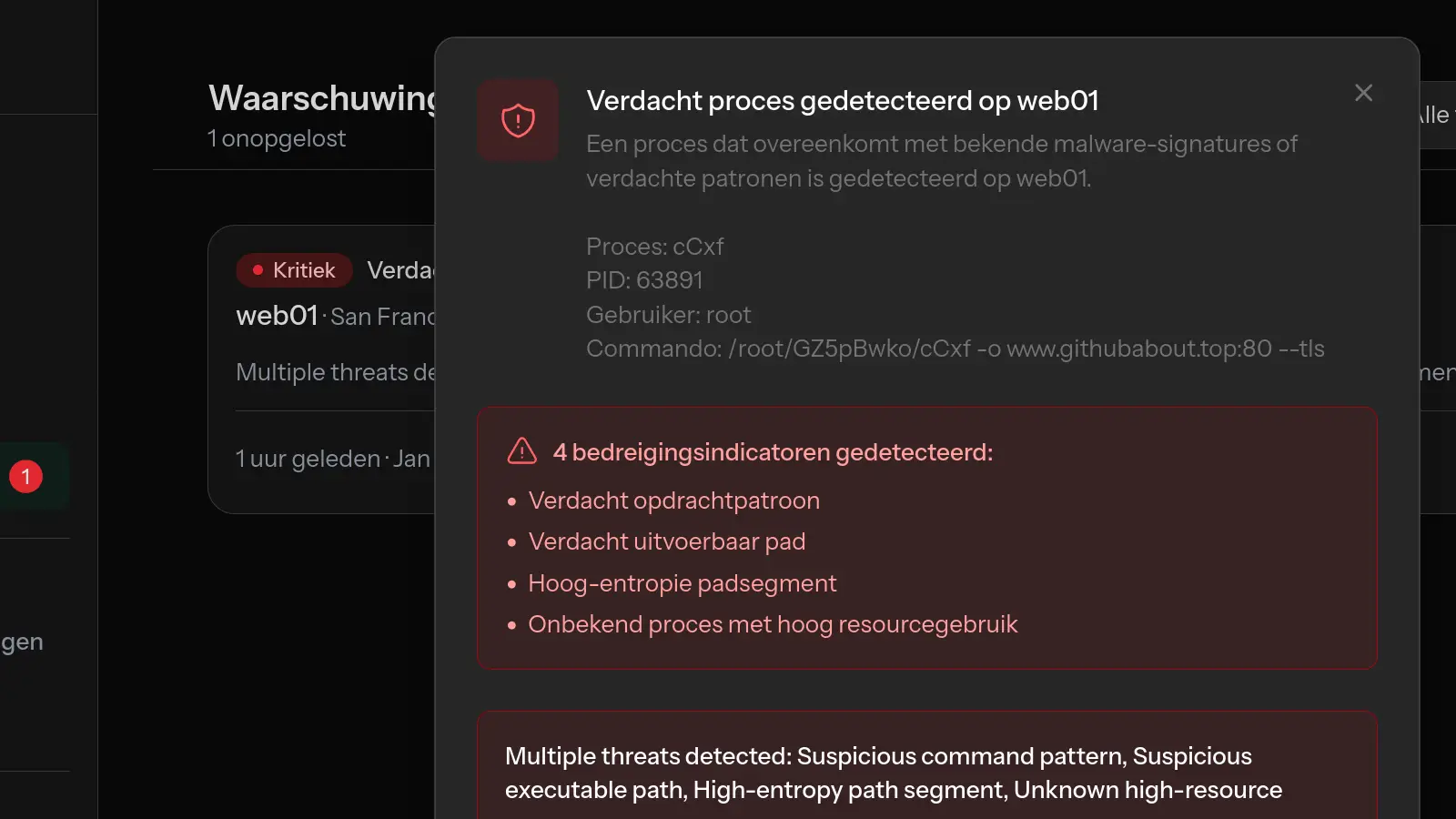

Malware draait vaak als processen met verdachte kenmerken:

- Willekeurig uitziende procesnamen of namen die systeemprocessen imiteren

- Processen die draaien vanuit /tmp, /var/tmp of gebruikers-homedirectories

- Processen die onevenredig veel resources verbruiken voor hun schijnbare functie

- Processen die als root draaien terwijl ze geen root-privileges nodig zouden moeten hebben

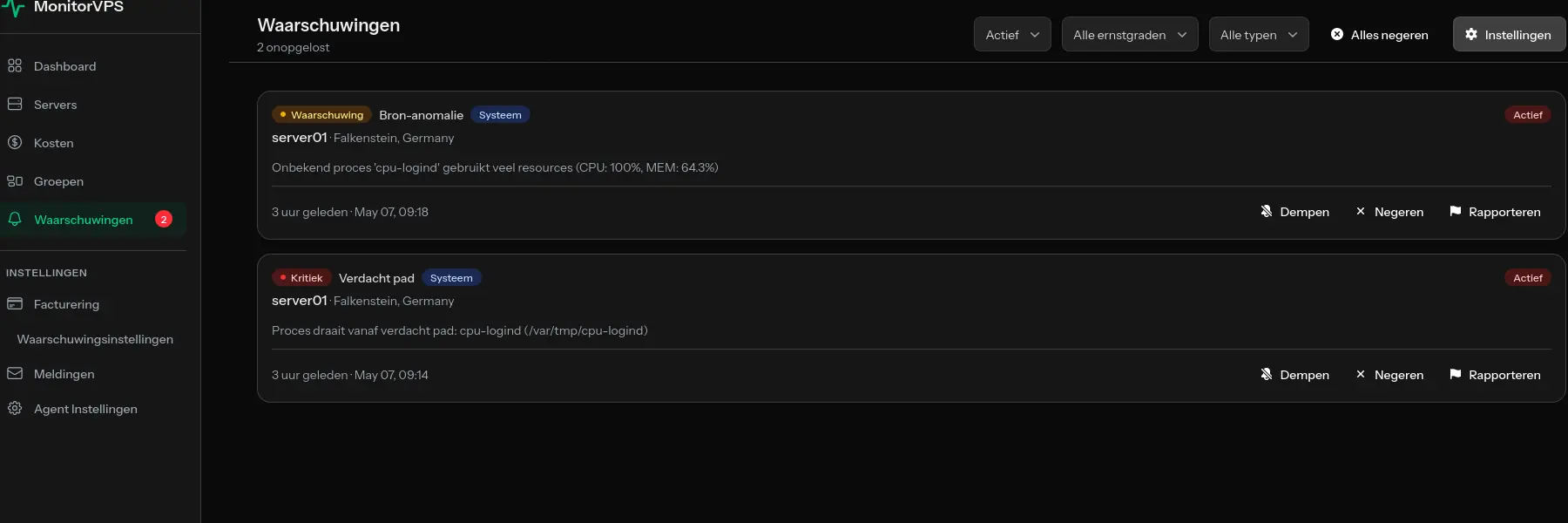

Voor een recent praktijkvoorbeeld, zie hoe MonitorVPS een cpu-logind XMRig-miner die draaide vanuit /var/tmp heeft opgespoord op de server van een klant, met de opdrachtregel /var/tmp/cpu-logind -c config.json.

Regelmatige procesmonitoring geeft je zicht op wat er daadwerkelijk op je server draait, waardoor het gemakkelijker wordt om indringers te herkennen.

Geheugengebruikspatronen

Sommige malware vertoont kenmerkende geheugenpatronen:

- Geleidelijke geheugentoenames die niet correleren met normaal verkeer

- Geheugengebruik dat niet afneemt wanneer het zou moeten

- Ongebruikelijke geheugentoewijzingspatronen

Command-Line Tools for Malware Detection

Naast monitoring helpen deze tools bij het onderzoeken van potentiële infecties:

Draaiende Processen Controleren

ps aux | grep -v "^root\|^www-data\|^mysql" | awk '{print $1, $2, $11}'Dit toont processen die onder onverwachte gebruikers draaien. Bekijk eventuele onbekende vermeldingen.

Netwerkverbindingen Controleren

netstat -tulpn | grep LISTEN

ss -tulpn | grep ESTABLISHEDZoek naar verbindingen met onbekende IP-adressen of processen die luisteren op onverwachte poorten.

Gewijzigde Binaries Controleren

debsums -s # Op Debian/Ubuntu

rpm -Va # Op RHEL/CentOSDeze opdrachten verifiëren systeembestandsintegriteit tegen pakketbeheerrecords.

Cron-jobs Bekijken

cat /etc/crontab

ls -la /etc/cron.*

cat /var/spool/cron/crontabs/*Malware installeert vaak persistentie via cron-jobs. Bekijk alle geplande taken op verdachte vermeldingen.

Specialized Security Scanning Tools

Verschillende tools zijn specifiek ontworpen voor Linux-malwaredetectie:

ClamAV

Een open-source antivirus die bestanden en processen kan scannen:

sudo apt install clamav clamav-daemon

sudo freshclam # Handtekeningen bijwerken

sudo clamscan -r / # Volledige systeemscanrkhunter (Rootkit Hunter)

Scant op rootkits, backdoors en lokale exploits:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --checkchkrootkit

Nog een rootkitdetectietool:

sudo apt install chkrootkit

sudo chkrootkitPrevention Best Practices

De beste aanpak tegen malware is preventie:

- Systemen bijgewerkt houden – Beveiligingspatches snel toepassen

- Sterke authenticatie gebruiken – SSH-sleutels in plaats van wachtwoorden, root-login uitschakelen

- Aanvalsoppervlak minimaliseren – Alleen noodzakelijke diensten draaien

- Firewalls configureren – Onnodig inkomend en uitgaand verkeer blokkeren

- Continu monitoren – Tools zoals MonitorVPS gebruiken om anomalieën vroeg te detecteren

- Regelmatige back-ups – Snelle recovery mogelijk maken als er een compromis optreedt

- Principe van minimale privileges – Gebruikers- en procesrechten beperken

What to Do If You Find Malware

Als je malware op je server detecteert:

- Raak niet in paniek – Neem systematische stappen om in te dammen en te herstellen

- Isoleer indien nodig – Overweeg los te koppelen van het netwerk als het zich actief verspreidt

- Documenteer alles – Noteer wat je vindt voor latere analyse

- Identificeer het toegangspunt – Begrijp hoe het compromis is opgetreden

- Overweeg herbouw – Bij ernstige infecties is een schone installatie vaak het veiligst

- Herstel van schone back-up – Indien beschikbaar en geverifieerd als schoon

- Bijwerken en hardenen – De kwetsbaarheid oplossen die de infectie mogelijk maakte

Conclusion

Malware op Linux-servers is een echte bedreiging, maar met goede monitoring- en detectiepraktijken kun je infecties snel detecteren en aanpakken. De sleutel is zichtbaarheid — weten wat normaal is voor je server maakt het veel gemakkelijker om te herkennen wanneer er iets mis is.

Continue monitoringtools zoals MonitorVPS bieden die zichtbaarheid door procesmonitoring, anomaliedetectie en realtime-waarschuwingen. Gecombineerd met regelmatige beveiligingsscans en goede preventiepraktijken kun je veilige en betrouwbare Linux-infrastructuur onderhouden.